Ssl что дает. Ssl что это такое. Принципы шифрования сертификатом. Принцип работы SSL и TLS

SSL (Secure Sockets Layer - уровень защищенных сокетов) представляет собой криптографический протокол, который обеспечивает защищенную передачу информации в Интернете.

Чаще всего протокол SSL используется с самым распространенным протоколом передачи гипертекста – http. О наличии защищенного соединения свидетельствует суффикс «s» – протокол будет называться https. Стандартный порт http – 80, а https – 443.

Протокол SSL используется в тех случаях, если нужно обеспечить должный уровень защиты информации, которую пользователь передает серверу. На некоторые сайты, которые работают с электронными деньгами (банки, Интернет-магазины, биржи контента), передаются секретные данные. Кроме пароля, это может быть номер и серия паспорта, номер кредитной карты, пин-код и др. Такая информация предоставляет большой интерес для злоумышленников, поэтому если вы используете для передачи незащищенный протокол http, то ваши данные вполне можно перехватить и использовать в корыстных целях. Для предотвращения перехвата секретных сведений компанией Netscape Communications был создан протокол SSL.

Протокол Secure Sockets Layer позволяет передавать зашифрованную информацию по незасекреченным каналам, обеспечивая надежный обмен между двумя приложениями, работающими удаленно. Протокол состоит из нескольких слоев. Первый слой – это транспортный протокол TCP, обеспечивающий формирование пакета и непосредственную передачу данных по сети. Второй слой – это защитный SSL Record Protocol. При защищенной передаче данных эти два слоя являются обязательными, формируя некое ядро SSL, на которое в дальнейшем накладываются другие слои. Например, это может быть SSL Handshake Protocol, позволяющий устанавливать соответствие между ключами и алгоритмами шифрования. Для усиления защиты передаваемой информации на SSL могут накладываться другие слои.

Для шифрования данных используются криптографические ключи различной степени сложности – 40-, 56- и 128-битные. Показатель количества бит отражает стойкость применяемого шифра, его надежность. Наименее надежными являются 40-битные ключи, так как методом прямого перебора их можно расшифровать в течение 24 часов. В стандартном браузере Internet Explorer по умолчанию используются 40- и 56-битные ключи. Если же информация, передаваемая пользователями, слишком важна, то используется 128-битное шифрование. 128-битные криптографические ключи предусмотрены только для версий, поставляемых в США и Канаду. Для того, чтобы обеспечить надежную защиту, вам следует загрузить дополнительный пакет безопасности - security pack.

Для передачи данных с помощью SSL на сервере необходимо наличие SSL-сертификата, который содержит сведения о владельце ключа, центре сертификации, данные об открытом ключе (назначение, сфера действия и т. д.). Сервер может требовать от пользователя предоставления клиентского сертификата, если это предусматривает используемый способ авторизации пользователя.

При использовании сертификата SSL сервер и клиент обмениваются приветственными сообщениями инициализации, содержащими сведения о версии протокола, идентификаторе сессии, способе шифрования и сжатия. Далее сервер отсылает клиенту сертификат или ключевое сообщение, при необходимости требует клиентский сертификат. После нескольких операций происходит окончательное уточнение алгоритма и ключей, отправка сервером финального сообщения и, наконец, обмен секретными данными. Такой процесс идентификации может занимать немало времени, поэтому при повторном соединении обычно используется идентификатор сессии предыдущего соединения.

Нельзя не отметить независимость протокола от программ и платформ, на которых используется SSL, так как этот протокол работает по принципу переносимости. В приложениях заключается основная угроза безопасности передаваемых данных. Это наличие уязвимостей в браузерах.

Таким образом, в настоящее время протокол SSL получил широкое распространение в сети Интернет, так как он обеспечивает достаточно высокий уровень защиты передаваемой между приложениями информации.

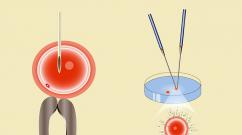

Протокол обеспечивает конфиденциальность обмена данными между клиентом и сервером, использующими TCP/IP, причём для шифрования используется асимметричный алгоритм с открытым ключом . При шифровании с открытым ключом используются два ключа, открытый и секретный, причем любой из них может использоваться для шифрования сообщения. Если для шифрования сообщения был использован открытый ключ, то для расшифровки должен использоваться секретный, и наоборот. В такой ситуации возможны два способа использования ключей. Во-первых, сторона, хранящая в тайне секретный ключ и опубликовавшая открытый, может принимать от противоположной стороны сообщения, зашифрованные открытым ключом, которые не может прочитать никто, кроме нее (ведь для расшифровки требуется секретный ключ, известный только ей). Во-вторых, с помощью закрытого ключа сторона-обладатель закрытого ключа может создавать зашифрованные сообщения, которые может прочесть кто угодно (ведь для расшифровки нужен открытый ключ, доступный всем), но при этом прочитавший может быть уверен, что это сообщение было создано стороной-обладателем секретного ключа.

Описание

Протокол SSL состоит из двух подпротоколов: протокол SSL записи и рукопожатия. Протокол SSL записи определяет формат, используемый для передачи данных. Протокол SSL включает рукопожатие с использованием протокола SSL записи для обмена сериями сообщений между сервером и клиентом во время установления первого соединения. Для работы SSL требуется, чтобы на сервере имелся SSL-сертификат .

SSL предоставляет канал, имеющий 3 основных свойства:

- Аутентификация. Сервер всегда аутентифицируется, в то время как клиент аутентифицируется в зависимости от алгоритма.

- Целостность. Обмен сообщениями включает в себя проверку целостности.

- Конфиденциальность канала. Шифрование используется после установления соединения и используется для всех последующих сообщений.

В протоколе SSL все данные передаются в виде записей-объектов, состоящих из заголовка и передаваемых данных. Передача начинается с заголовка. Заголовок содержит либо два, либо три байта кода длины. Причём, если старший бит в первом байте кода равен единице, то запись не имеет заполнителя и полная длина заголовка равна двум байтам, иначе запись содержит заполнитель и полная длина заголовка равна трём байтам. Код длины записи не включает в себя число байт заголовка. Длина записи 2-байтового заголовка:

RecLength = ((byte[ 0 ] & 0x7F ) << 8 ) | byte[ 1 ] ;

Здесь byte и byte - первый и второй полученные байты. Длина записи 3-байтового заголовка:

RecLength = ((byte[ 0 ] & 0x3F ) << 8 ) | byte[ 1 ] ; Escape = (byte[ 0 ] & 0x40 ) != 0 ; Padding = byte[ 2 ] ;

Здесь Padding определяет число байтов, добавленных отправителем к исходному тексту, для того, чтобы сделать длину записи кратной размеру блока шифра, при использовании блочного шифра.

Теперь отправитель «заполненной» записи добавляет заполнитель после имеющихся данных и шифрует всё это. Причем, содержимое заполнителя никакой роли не играет. Из-за того, что известен объём передаваемых данных, заголовок может быть сформирован с учетом Padding.

В свою очередь получатель записи дешифрует все поля данных и получает полную исходную информацию. Затем производится вычисление значения RecLength по известному Padding, и заполнитель из поля данных удаляется. Данные записи SSL состоят из 3 компонент:

- MAC_Data - (Message Authentication Code) - код аутентификации сообщения

- Padding_Data - данные заполнителя

- Actual_Data[N] - реальные данные

Когда записи посылаются открытым текстом, очевидно, что никакие шифры не используются. Тогда длина Padding_Data и MAC_Data равны нулю. При использовании шифрования Padding_Data зависит от размера блока шифра, а MAC_Data зависит от выбора шифра. Пример вычисления MAC_Data:

MacData = Hash(Secret, Actual_Data, Padding_Data, Sequence_Number) ;

Значение Secret зависит от того, кто (клиент или сервер) посылает сообщение. Sequence_Number - счётчик, который инкрементируется как сервером, так и клиентом. Здесь Sequence_Number представляет собой 32-битовый код, передаваемый хэш-функции в виде 4 байт, причём, первым передаётся старший байт. Для MD2, MD5 MAC_Size равен 16 байтам (128 битам). Для 2-байтового заголовка максимальная длина записи равна 32767 байтов, а для 3-байтного заголовка - 16383 байтов.

История и развитие

Протокол SSL был изначально разработан компанией Netscape. Версия протокола 1.0 публично не выпускалась. Версия 2.0 была выпущена в феврале 1995 года, но «содержала много недостатков по безопасности, которые, в конечном счёте, привели к созданию версии 3.0», которая была выпущена в 1996 году. Тем самым версия SSL 3.0 послужила основой для создания протокола TLS 1.0, стандарт протокола Internet Engineering Task Force (IETF) впервые был определен в RFC 2246 в январе 1999 года. Visa, Master Card, American Express и многие другие организации, работающие с интернет деньгами, имеют лицензию на использование протокола SSL для коммерческих целей в сети Интернет.

SSL работает модульным способом. Тем самым SSL расширяемо в соответствии с проектом о поддержке прямой и обратной совместимости и переговорам между соединениями в одноранговой сети.

Применение

Значительное использование протокола SSL привело к формированию протокола HTTPS (Hypertext Transfer Protocol Secure), поддерживающего шифрование. Данные, которые передаются по протоколу HTTPS , «упаковываются» в криптографический протокол SSL или TLS , тем самым обеспечивая защиту этих данных. Такой способ защиты широко используется в мире Веб для приложений, в которых важна безопасность соединения, например в платёжных системах. HTTPS поддерживается всеми браузерами. В отличие от HTTP , для HTTPS по умолчанию используется TCP -порт 443.

Изначально виртуальные частные сети (VPN) на основе SSL разрабатывались как дополнительная и альтернативная технология удалённого доступа на основе IPsec VPN. Однако, такие факторы, как достаточная надёжность и дешевизна сделали эту технологию привлекательной для организации VPN. Также SSL получил широкое применение в электронной почте.

Основные цели протокола в порядке приоритетности

- Криптографическая безопасность: SSL устанавливает безопасное соединение между двумя сторонами.

- Совместимость: Программисты, независимо друг от друга могут создавать приложения, использующие SSL, которые впоследствии будут способны успешно обмениваться криптографическими параметрами без всякого знания кода чужих программ.

- Расширяемость: SSL стремится обеспечить рабочее пространство, в котором новые открытые ключи и трудоемкие методы шифрования могут быть включены по мере необходимости.

- Относительная эффективность: работа протокола на основе SSL требует больших скоростей от CPU, в частности для работы с открытыми ключами. По этой причине SSL протокол был включен в необязательную сессию схемы кеширования для уменьшения числа соединений, которые необходимо устанавливать с нуля. Кроме того, большое внимание уделяется тому, чтобы уменьшить сетевую активность.

Аутентификация и обмен ключами

SSL поддерживает 3 типа аутентификации:

- аутентификация обеих сторон (клиент - сервер),

- аутентификация сервера с неаутентифицированным клиентом

- полная анонимность.

Всякий раз, когда сервер аутентифицируется, канал безопасен против попытки перехвата данных между веб-сервером и браузером, но полностью анонимная сессия по своей сути уязвима к такой атаке. Анонимный сервер не может аутентифицировать клиента. Если сервер аутентифицирован, то его сообщение сертификации должно обеспечить верную сертификационную цепочку, ведущую к приемлемому центру сертификации. Проще говоря, аутентифицированный клиент должен предоставить допустимый сертификат серверу. Каждая сторона отвечает за проверку того, что сертификат другой стороны еще не истек и не был отменен. Главная цель процесса обмена ключами - это создание секрета клиента (pre_master_secret), известного только клиенту и серверу. Секрет (pre_master_secret) используется для создания общего секрета (master_secret). Общий секрет необходим для того чтобы создать сообщение для проверки сертификата, ключей шифрования, секрета MAC (message authentication code) и сообщения «finished». При посылке верного сообщения «finished», тем самым стороны докажут что они знают верный секрет (pre_master_secret).

Анонимный обмен ключами

Полностью анонимная сессия может быть установлена при использовании алгоритма RSA или Диффи-Хеллмана для создания ключей обмена. В случае использования RSA клиент шифрует секрет (pre_master_secret) с помощью открытого ключа несертифицированного сервера. Открытый ключ клиент узнает из сообщения обмена ключами от сервера. Результат посылается в сообщении обмена ключами от клиента. Поскольку перехватчик не знает закрытого ключа сервера, то ему будет невозможно расшифровать секрет (pre_master_secret). При использовании алгоритма Диффи-Хеллмана открытые параметры сервера содержатся в сообщении обмена ключами от сервера, и клиенту посылают в сообщении обмена ключами. Перехватчик, который не знает приватных значений, не сможет найти секрет (pre_master_secret).

Обмен ключами при использовании RSA и аутентификация

В этом случае обмен ключами и аутентификация сервера может быть скомбинирована. Открытый ключ также может содержаться в сертификате сервера или может быть использован временный ключ RSA , который посылается в сообщении обмена ключами от сервера. Когда используется временный ключ RSA, сообщения обмена подписываются server’s RSA или сертификат DSS. Сигнатура включает текущее значение сообщения Client_Hello.random, таким образом старые сигнатуры и старые временные ключи не могут повторяться. Сервер может использовать временный ключ RSA только однажды для создания сессии. После проверки сертификата сервера клиент шифрует секрет (pre_master_secret) при помощи открытого ключа сервера. После успешного декодирования секрета (pre_master_secret) создается сообщение «finished», тем самым сервер демонстрирует, что он знает частный ключ соответствующий сертификату сервера.

Когда RSA используется для обмена ключами, для аутентификации клиента используется сообщение проверки сертификата клиента. Клиент подписывается значением, вычисленным из master_secret и всех предшествующих сообщений протокола рукопожатия. Эти сообщения рукопожатия включают сертификат сервера, который ставит в соответствие сигнатуре сервера, сообщение Server_Hello.random, которому ставит в соответствие сигнатуру текущему сообщению рукопожатия.

Обмен ключами при использовании Diffie-Hellman и аутентификация

В этом случае сервер может также поддерживать содержащий конкретные параметры алгоритм Диффи-Хеллмана или может использовать сообщения обмена ключами от сервера для посылки набора временных параметров подписанных сертификатами DSS или RSA. Временные параметры хэшируются с сообщением hello.random перед подписанием, для того чтобы злоумышленник не смог совершить повтор старых параметров. В любом случае клиент может проверить сертификат или сигнатуру, для уверенности, что параметры принадлежат серверу.

Если клиент имеет сертификат, содержащий параметры алгоритма Diffie-Hellman , то сертификат также содержит информацию требуемую для того чтобы завершить обмен ключами. Заметим, что в этом случае клиент и сервер должны будут сгенерировать те же Diffie-Hellman результаты (pre_master_secret), каждый раз когда они устанавливают соединение. Для того чтобы предотвратить остановку секрета (pre_master_secret) в памяти компьютера на время дольше, чем необходимо, секрет должен быть переведен в общий секрет (master_secret) настолько быстро, на сколько это возможно. Параметры клиента должны быть совместимы с теми, которые поддерживает сервер для того, чтобы работал обмен ключами.

Протокол записи (Record Layer)

Протокол записи - это уровневый протокол. На каждом уровне сообщения включают поля для длины, описания и проверки. Протокол записи принимает сообщения, которые нужно передать, фрагментирует данные в управляемые блоки, разумно сжимает данные, применяя MAC (message authentication code), шифрует и передаёт результат. Полученные данные он расшифровывает, проверяет, распаковывает, собирает и доставляет к более верхним уровням клиента.

Существует четыре протокола записи: протокол рукопожатия (handshake protocol), протокол тревоги (alert protocol), протокол изменения шифра (the change cipher spec protocol), протокол приложения (application data protocol). Если SSL реализация получает тип записи, который ей неизвестен, то эта запись просто игнорируется. Любой протокол созданный для использования совместно с SSL должен быть хорошо продуман, так как будет иметь дело с атаками на него. Заметим, что из-за типа и длины записи, протокол не защищен шифрованием. Внимание следует уделить тому, чтобы минимизировать трафик.

Протокол рукопожатия (handshake)

SSL клиент и сервер договариваются об установлении связи с помощью процедуры рукопожатия. Во время рукопожатия клиент и сервер договариваются о различных параметрах, которые будут использованы, чтобы обеспечить безопасность соединения.

- Рукопожатие начинается тогда, когда клиент подключается к SSL серверу. Запрос безопасного соединения представляет собой список поддерживаемых шифров и хэш-функций.

- Из этого списка сервер выбирает самый сильный шифр и хэш-функцию, которую он также поддерживает, и уведомляет клиентов о принятом решении.

- Сервер отсылает это решение в виде цифрового сертификата. Сертификат, обычно, содержит имя сервера, доверенный Центр Сертификации, и открытый ключ шифрования сервера. Клиент может связаться с сервером, который выдал сертификат (доверенного центра сертификации, выше) и убедиться, что сертификат является подлинным прежде чем продолжить.

- Для того, чтобы сгенерировать ключи сеанса, используется безопасное соединение. Клиент шифрует случайное число с помощью открытого ключа (ОК) сервера и отправляет результат на сервер. Только сервер в состоянии расшифровать его (с его закрытым ключом (ЗК)), и только этот факт делает ключи скрытыми от третьей стороны, так как только сервер и клиент имели доступ к этим данным. Клиент знает открытый ключ и случайное число, а сервер знает закрытый ключ и (после расшифровки сообщения клиента) случайное число. Третья сторона, возможно, знает только открытый ключ, если закрытый ключ не был взломан.

- Из случайного числа обе стороны создают ключевые данные для шифрования и расшифровывания.

На этом рукопожатие завершается, и начинается защищенное соединение, которое зашифровывается и расшифровывается с помощью ключевых данных. Если любое из перечисленных выше действий не удается, то рукопожатие SSL не удалось, и соединение не создается.

Протокол изменения параметров шифрования (The Change Cipher Spec Protocol)

Он существует для сигнализации перехода в режим шифрования. Протокол содержит единственное сообщение, которое зашифровано и сжато при текущем установленном соединении. Сообщение состоит только из одного бита со значением 1.

Struct { enum { change_cipher_spec(1 ) , (255 ) } type; } ChangeCipherSpec;

Сообщение изменения шифра посылается и клиентом и сервером для извещения принимающей стороны, что последующие записи будут защищены в соответствии с новым договоренным CipherSpec и ключами. Принятие этого сообщения заставляет получателя отдать приказ уровню записи незамедлительно копировать состояние отложенного чтения в состояние текущего чтения. Сразу после послания этого сообщения, тот кто послал должен отдать приказ уровню записи перевести режим отложенной записи в режим текущей записи. Сообщение изменения шифра посылается во время рукопожатия, после того как параметры защиты были переданы, но перед тем как будет послано сообщение ‘finished’.

Протокол тревоги (Alert Protocol)

Один из типов проверки, поддерживаемых в протоколе SSL записи, - это протокол тревоги. Сообщение тревоги передаёт трудности, возникшие в сообщении, и описание тревоги. Сообщение тревоги с критическим уровнем незамедлительно прерывает соединение. В этом случае другие соединения, соответствующие сессии, могут быть продолжены, но идентификатор сессии должен быть признан недействительным. Как и другие сообщения, сообщение тревоги зашифровано и сжато, как только указано текущее состояние соединения.

Протокол приложения (Application Data Protocol)

Сообщение приложения данных работает на уровне записи. Он фрагментируется, сжимается и шифруется на основе текущего состояния соединения. Сообщения считаются прозрачными для уровня записи.

Ошибки в протоколе SSL

В протоколе SSL обработка ошибок очень проста. Когда ошибка обнаружена, тот, кто её обнаружил, посылает об этом сообщение своему партнёру. Неустранимые ошибки требуют от сервера и клиента разрыва соединения. Протокол SSL определяет следующие ошибки:

- Unsupported_Certificate_Type_Error : такая ошибка возникает, когда клиент/сервер получает тип сертификата, который не поддерживается. Ошибка устранима (только для аутентификации клиента).

- No_Cipher_Error : ошибка возникает, когда сервер не может найти размер ключа или шифр, который поддерживается также и клиентом. Ошибка неустранима.

- Bad_Certificate_Error : такая ошибка возникает, когда сертификат считается принимающей стороной плохим. Это означает, что или некорректна подпись сертификата, или его значение некорректно. Ошибка устранима (только для аутентификации клиента).

- No_Certificate_Error : если послано сообщение Request_Certificate, то эта ошибка может быть прислана по причине того, что клиент не имеет сертификата. Ошибка устранима.

Атаки

Существует ряд атак, которые могут быть предприняты против протокола SSL. Однако SSL устойчив к этим атакам, при условии, что пользователь использует только доверенные сервера для обработки информации.

"Взлом" агентами ФБР SSL-соединений с помощью систем прослушки Carnivore и NarusInsight

Наиболее известный инцидент по массовому "взлому" информации защищенной SSL-протоколами был произведен агентами ФБР с помощью систем Carnivore и NarusInsight , что привело к судебному процессу от лица правозащитной организации Electronic Frontier Foundation против AT&T (подробнее в статье о NarusInsight), который установил данные комплексы для взлома криптографически защищенной информации.

Несмотря на высокий общественный резонанс в США данного дела и расследование на уровне конституционного комитета Палаты представителей (см. подробнее в статье Carnivore), технологически взлом протокола SSL агентами ФБР не производился. Carnivore и NarusInsight были установле в самом ЦОД , где находились сервера ведущие SSL-соединенения с удаленными клиентами. NarusInsight полностью восстановил зашифрованную информацию путем прослушивания не SSL-соединения, а внутреннего траффика между серверами приложений внутри самого ЦОД , уже после того как данные поступившие по SSL была расшифрованы сами сервером их принявшим от внешних пользователей.

Тем не менее, указанный инцидент показал, что SSL не может являться надежным средством криптозащиты данных серверов в Интернет покуда спецслужбы устанавливают системы прослушивания в ЦОД такие как NarusInsight или СОРМ-2 . Любой вид криптографии подразумевающий, что ключи от шифров находятся у сервера-получателя в ЦОД взламываются снифферами спецслужб в автоматическом режиме за счет внедрения их в самого получателя. Далее данные полностью реконструируются по процедурам, которые на данный момент регулируется и законодательными актами такими как "Патриотический акт ". Причем указанные законодательные акты запрещают вплоть до судебного преследования владельцов ЦОД удаление снифферов спецслужб из внутренней части серверов-получателей. С учетом наличия данных систем, SSL-протокол может защищать только соединение двух пользователей в Интернет, но не защищает от спецслужб любое SSL-соединение с внешним Web-сайтом.

Раскрытие шифров

Как известно, SSL зависит от различных криптографических параметров. Шифрование с открытым ключом RSA необходимо для пересылки ключей и аутентификации сервера/клиента. Однако в качестве шифра используются различные криптографические алгоритмы. Таким образом, если осуществить успешную атаку на эти алгоритмы, то SSL не может уже считаться безопасным. Атака на определенные коммуникационные сессии производится записью сессии, и потом, в течение долгого времени подбирается ключ сессии или ключ RSA.

Злоумышленник посередине

Также известна как MitM (Man-in-the-Middle) атака. Предполагает участие трех сторон: сервера, клиента и злоумышленника, находящегося между ними. В данной ситуации злоумышленник может перехватывать все сообщения, которые следуют в обоих направлениях, и подменять их. Злоумышленник представляется сервером для клиента и клиентом для сервера. В случае обмена ключами по алгоритму Диффи-Хелмана данная атака является эффективной, так как целостность принимаемой информации и ее источник проверить невозможно. Однако такая атака невозможна при использовании протокола SSL, так как для проверки подлинности источника (обычно сервера) используются сертификаты, заверенные центром сертификации.

Атака будет успешной, если:

- Сервер не имеет подписанного сертификата.

- Клиент не проверяет сертификат сервера.

- Пользователь игнорирует сообщение об отсутствии подписи сертификата центром сертификации или о несовпадении сертификата с кэшированным.

Данный вид атаки можно встретить в крупных организациях, использующих межсетевой экран Forefront TMG компании Microsoft. В данном случае "злоумышленник" находится на границе сети организации и производит подмену оригинального сертификата своим. Данная атака становится возможной благодаря возможности указать в качестве доверенного корневого центра сертификации сам Forefront TMG. Обычно подобная процедура внедрения проходит прозрачно для пользователя за счет работы корпоративных пользователей в среде Active Directory. Данное средство может использоваться как для контроля за передаваемой информацией, так и в целях похищения личных данных, передаваемых с помощью защищенного соединения HTTPS.

Наиболее спорным становится вопрос информированности пользователя о возможности перехвата данных, т.к. в случае подмены корневого сертификата никаких сообщений безопасности выводиться не будет и пользователь будет ожидать конфиденциальности передаваемых данных. Кроме того, при использовании Forefront TMG в качестве SSL-прокси возникает возможность проведения второй MitM-атаки на стороне интернета, т.к. оригинальный сертификат не будет передан пользователю, а Forefront TMG может быть настроен на прием и последующую подмену самоподписанных или отозванных сертификатов. Для защиты от подобной атаки необходимо полностью запретить работу с веб-серверами, чьи сертификаты содержат какие-либо ошибки, что безусловно приведет к невозможности работы по протоколу HTTPS со множеством сайтов.

Атака отклика

Злоумышленник записывает коммуникационную сессию между сервером и клиентом. Позднее, он пытается установить соединение с сервером, воспроизводя записанные сообщения клиента. Но SSL отбивает эту атаку при помощи особого уникального идентификатора соединения (ИС). Конечно, теоретически третья сторона не в силах предсказать ИС, потому что он основан на наборе случайных событий. Однако, злоумышленник с большими ресурсами может записать большое количество сессий и попытаться подобрать «верную» сессию, основываясь на коде nonce, который послал сервер в сообщение Server_Hello. Но коды nonce SSL имеют, по меньшей мере, длину 128 бит, а значит, злоумышленнику необходимо записать кодов nonce, чтобы получить вероятность угадывания 50 %. Но достаточно большое число, что делает эти атаки бессмысленными.

Атака против протокола рукопожатия

Злоумышленник может попытаться повлиять на обмен рукопожатиями для того, чтобы стороны выбрали разные алгоритмы шифрования, а не те, что они выбирают обычно. Из-за того, что многие реализации поддерживают 40-битное экспортированное шифрование, а некоторые даже 0-шифрование или MAC-алгоритм, эти атаки представляют большой интерес.

Для такой атаки злоумышленнику необходимо быстро подменить одно или более сообщений рукопожатия. Если это происходит, то клиент и сервер вычислят различные значения хэшей сообщения рукопожатия. В результате чего стороны не примут друг от друга сообщения Finished . Без знания секрета злоумышленник не сможет исправить сообщение Finished , поэтому атака может быть обнаружена.

14 июля 2018 22 марта 2019 Просмотров: 14390В данном материале вы узнаете о том, как установить и настроить SSL-сертификат на Joomla и правильно перевести сайт на HTTPS-протокол. Рассмотрены возможные проблемы и приведены дополнительные действия, которые могут понадобиться при установке, а также после установки SSL на сайт.

Что такое SSL?

SSL (Secure Sockets Layer, пер. уровень защищенных сокетов) - это криптографический протокол, который используется, чтобы обеспечить зашифрованное соединение между сайтом и браузером. SSL сертификат позволяет нам использовать HTTPS.

Важно понимать, что по умолчанию все наши сайты загружаются по протоколу HTTP (Hyper Text Transfer Protocol, пер. протокол передачи гипертекста). При этом данные не шифруются и могут быть перехвачены и использоваться третьими лицами.

Вы можете сказать: «Мне нечего скрывать, пускай за мной следят». Но давайте рассмотрим подробнее ряд важных преимуществ, которые вы получаете при использовании SSL.

Преимущества использования SSL

1. Защита от перехвата

Если вы авторизуетесь на вашем сайте, используя публичный wi-fi (например, в кафе или метро), знайте, что в процессе соединения с вашим сайтом ваши данные могут быть перехвачены, а следовательно, вы можете потерять доступ к сайту (навсегда).

2. Защита клиентов

Первый пункт применим не только к вам как администратору, но и к клиентам. Другими словами у ваших клиентов могут украсть данные для авторизации с вашим сайтом. Поэтому все уважающие себя сайты используют защищенное соединение.

3. Высокие позиции в поисковой выдаче

Сайты, которые загружаются по https при прочих равных условиях получают более высокие позиции от поисковых систем.

4. Интеграции с сервисами

Для безопасности многие сервисы для интеграции с ними начинают требовать передачу данных по защищенному соединению. Следовательно, без наличия SSL сертификата вы не сможете работать с данными сервисами. Например, яндекс-касса, различные веб-пуш уведомления.

5. Визуальные характеристики.

У вашего сайта перед адресом появляется зеленый замочек, или название компании, что для знающих людей, говорит о защите данных, как следствие повышает доверие.

В скором будущем (2 - 3 года) протокол HTTP уйдет в небытие, как небезопасный протокол и будет только защищенное соединение.

Переходим к вопросу, как выбрать SSL-сертификат. С одной стороны, все просто купил сертификат и попросил хостинг-компанию установить сертификат на сайт. Но, есть ряд моментов. И первый - это выбор сертификата.

Виды SSL-сертификатов

SSL сертификаты выпускает ряд компаний (Comodo, Geotrust, Symantec, Thawte) и есть разные уровни сертификатов. Давайте разберемся какой же сертификат нам выбрать.

По уровню доверия сертификаты бывают:

Self-Signed (самоподписанные) - это сертификат, который вы можете сгенерировать самостоятельно. Браузеры не доверяют таким сертификатам, поэтому при входе на сайт выдается предупреждение о сомнительной безопасности. При взломе такого сертификата вам никто не будет возмещать ущерб. Кроме этого, в некоторых ситуациях, повлекших ущерб третьих лиц, к вам могут быть применены особые штрафные санкции.

Trusted (доверительные) - выдаются специальными центрами сертификации. Сертификат проверяется в браузере автоматически. В случае взлома сертификата ответственность ложится на на центр сертификации.

Количество доменов.

Стандартные SSL сертификаты - выпускаются для защиты одного доменного имени.

Wildcard SSL сертификаты - позволяют активировать защиту для одного домена и множества поддоменов.

Язык.

Стандартные SSL сертификаты - подходят для всех доменов с латинскими буквами. Не подходят для кириллических доменов.

IDN сертификаты - создаются специально для национальных доменов, в нашем случае кириллических.

Брэнд и усиленная защита.

EV (extended validation) сертификаты - сертификаты с расширенной проверкой компании (позвонят по телефону, проверят юридическую информацию). Данный сертификат отличается визуально от всех остальных. В строке браузера перед урл будет зеленая строка с названием вашей компании.

SGC сертификат - это самые мощные сертификаты из доступных на сегодня. Необходим для компаний среднего и крупного бизнеса, а так же если вы хотите хранить данные банковских карт клиентов на своем сайте.

Краткий итог по выбору сертификата.

- У вас обычный сайт и один домен - берем стандартный сертификат.

- Если у вас кириллический домен - берем IDN.

- Хотите защитить несколько поддонов - берем WildCard.

- Хотите зеленую строку - берем EV.

- Храните данные банковских карт клиентов на своем сайте - берем SGC.

Приобретение и установка SSL-сертификата

Рассмотрим общие ключевые особенности по приобретению и установке.

Покупка SSL-сертификата

Важные моменты по покупке:

- если вы покупаете стандартный сертификат, то он генерируется автоматически после оплаты и подтверждения вами доменного имени

- доменное имя подтверждается по почте: на E-mail отправляется автоматическое письмо со ссылкой для подтверждения

Для подтверждения требуется электронный адрес вида [email protected] или [email protected]

Никакие другие почтовые ящики вы указать не сможете, поэтому если у вас еще на домене не заведен один из указанных адресов, то создайте.

Установка SSL-сертификата

После оплаты на E-mail придут данные, которые нужно отправить хостинг-провайдеру, а именно:

- сертификат (начинается со слов begin sertificate ),

- приватный ключ

- цепочки сертификатов, если есть (не обязательно)

Всю установку сертификата к домену проделает хостинг компания.

Выделенный IP-адрес

Устанавливать SSL и переводить сайт на https можно как на прежнем IP-адресе, так и на выделенный (отдельный).

Т.е. можно остаться на прежнем IP-адресе, можно получить новый.

Преимущество нового IP-адреса в том, что он закреплен только за вашим доменом, как следствие у него по умолчанию хорошая карма и в случае с рассылками с сайта вероятно попасть в спам в ненужный момент сильно уменьшается.

Выделенный IP , как правило, платный: стоимость уточняйте у своего хостера.

После установки SSL-сертификата ваш сайт будет открываться как по протоколу http , так и по протоколу https . Протокол по умолчанию всегда http , если принудительно не назначен https .

Настройка SSL (https) для Joomla

Что значит нормальная работа по https?

Это когда сайт загружается корректно и у названия сайта горит зеленый значок (во всех браузерах кроме Safari , в этом браузере просто серый замок).

Если же на вашем сайте не все изображения загружаются по протоколу https или найдены другие, вышеперечисленные ошибки, то будет вот такой значок.

Нормальная работа сайта по https предполагает:

- соответствующий протокол для всех внутренних ссылок сайта

- https-протокол для CSS- и JS-файлов, картинок и иных подгружаемых файлов

- отправку данных форм по https

- редирект страниц с http на https

Поэтому сейчас переходим к настройке Joomla для соблюдения всех необходимых условий.

Изменения в файле конфигурации Joomla

- открываем файл configuration.php , находим директиву live_site и прописываем https://site.ru (URL без слэша на конце)

- в этом файле находим опцию force_ssl и ставим значение 2, чтобы админка и внешний интерфейс открывались по протоколу https (если поставим 1, то по защищенному протоколу будет открываться только админка)

Включение SSL в админке Joomla

Опцию force_ssl не обязательно изменять напрямую в файле конфигурации: можно зайти в панель управления Joomla (Система → Общие настройки , вкладка Сервер , раздел Настройки сервера ) и выбрать соответствующее значение для опции Включить SSL :

При этом измениться значение опции force_ssl в файле конфигурации Joomla .

Важно знать:

В настройках некоторых компонентов (VirtueMart, JoomShopping ) также есть опция по включению SSL для редиректа на https страниц данных компонентов.

При правильной настройке сервера и корректной установке SSL-сертификата опция Включить SSL (force_ssl в файле конфигурации) обеспечивает нормальную работу сайта на Joomla по https : все подключаемые файлы и внутренние ссылки будут работать по защищенному протоколу, а при запросе страниц по протоколу http будет происходить редирект на https .

Дополнительные действия для Joomla

Если приведенные выше действия не обеспечили нормальную работу Joomla по протоколу https , то опробуйте следующие методы:

Изменение в файле.htaccess

В конец файла .htaccess добавляем следующую строку кода:

SetEnvIf X-SSL-Emu on HTTPS=on

Изменение в файле конфигурации

Добавляем в конец файла configuration.php следующую строчку:

$_SERVER["HTTPS"] = "on";

Получится вот так:

Этот хак должен обеспечить работу сайта по https , но содержимое файла будет обновляться при каждом изменении конфигурации, и указанную выше строчку придется дописывать вновь.

Редирект главной страницы

Открываем файл .htaccess и прописываем следующий код для главного редиректа при запросе вашего сайта через строку браузера.

Код размещаем после строки RewriteEngine On :

RewriteCond %{HTTPS} off

RewriteRule ^(abc/def|ghi)(.*)/?$ https://%{HTTP_HOST}%{REQUEST_URI}

Сейчас ваш сайт всегда будет открываться по протоколу https и будет загружаться со всеми стилями, скриптами и изображениями.

Но! Осталось проделать еще 2 важных пункта.

Пути к изображениям и формам

Если на странице вашего сайта будут найдены изображения, которые загружаются не по протоколу https , то зеленого значка около названия вашего сайта не видать. Сам сертификат при нажатии на него будет говорить, что не все элементы грузятся по безопасному протоколу. В этом случае проверяем и исправляем.

По умолчанию, все картинки, которые вы вставляете через формы вставок картинок или через визуальный редактор автоматически меняют свой протокол загрузки и за них переживать не стоит.

Но есть изображения, путь которые вставлены в HTML-код и к ним указан абсолютный путь. Вот у таких изображений нужно в пути вместо http:// написать https:// .

Изображения могут быть как в текстах, модулях, так и неправильно прописаны, например, в файлах стилях вашего шаблона.

На будущее, если вы хотите указать абсолютный путь (полный) к файлу, то прописываем без указания протокола, например //site.ru/images/photo.jpg

Если на вашем сайте есть формы на подписку, то в коде формы меняем URL , на который будут передаваться данные.

В результате нам нужно проверить все страницы сайта и, при необходимости дописать букву у обозначения протокола.

Как искать изображения, которые загружаются не по https?

Важно знать:

Если часть страниц вашего сайта будет загружаться правильно, а часть неправильно, то у вас возникнут проблемы с авторизацией: авторизовавшись на правильной странице и перейдя на неправильную, авторизация сбрасывается и наоборот. В определенных случаях вы не сможете добавлять материалы.

Действия после настройки SSL на Joomla

После того, как будет обеспечена нормальная работа страниц сайта по протоколу Https , необходимо осуществить следующие действия:

Сообщить поисковым системам, что сайт переехал на https

Это важный момент в отношении SEO : для поисковых систем сайт, доступный по разным протоколам, будет считаться разными сайтами, что может создать проблемы для продвижения сайта. Чтобы исключить такие проблемы, необходимо воспользоваться соответствующими инструментами поисковых систем:

Заходим в Яндекс.Вебмастер , ставим соответствующую галочку:

Заходим в robots.txt и дописываем директиву host: https://site.ru

В Google Search Console необходимо будет добавить новый сайт с протоколом https , предварительно подтвердив права на него предложенными сервисом способами.

Проверка карты сайта

Обязательно следует проверить карту сайта на то, что все ссылки начинаются c протокола https .

Проверка старых редиректов

Если вы делали редиректы через Redj или RSSEO , то проверьте и подправьте, чтобы конечный адрес был с https .

Другие материалы по безопасности Joomla

Дополнительная защита админки Joomla 3

Восстановление пароля администратора в Joomla 3

SSL-сертификат (https-протокол) Joomla

Akeeba Backup : резервное копирование сайта Joomla

Права на файлы и папки в Joomla 3.x

При попытке доступа к вашему сайту он может быть подменен злоумышленниками даже в том случае, если пользователь правильно ввел его доменное имя.

SSL-сертификаты исключают возможность подобной подмены - просмотрев сертификат, пользователь может убедиться, что на домене размещен именно тот сайт, который там должен быть, а не его дубликат.

Кроме того, SSL-сертификат позволяет пользователю проверить, кто является владельцем сайта. Это значит, что пользователь может удостовериться, что он зашел на сайт нужной ему организации, а не на сайт ее двойника.

Еще одна важная функция SSL-сертификатов - шифрование интернет-соединения. Зашифрованное соединение необходимо для предотвращения возможного хищения конфиденциальных данных при их передаче в сети.

SSL-сертификаты рекомендуем устанавливать в разделе сайта, где пользователи вводят конфиденциальные данные, например, на страницах авторизации и оплаты услуг. Наличие на сайте сертификата защищает его от возможных подделок, так как пользователь всегда может убедиться, что сайт подлинный, и проверить, кому он принадлежит.

В целях безопасности SSL-сертификат не переносится на другой договор.

Проверить принадлежность домена в заказе на сертификат можно через электронную почту, указанную для домена в Whois сервисе. Для этого вам нужно обратиться к регистратору домена и прописать в Whois сервисе для него любую электронную почту. Если домен зарегистрирован в RU-CENTER, то для этого укажите почту в личном кабинете:

- В выберите Услуги → Мои домены .

- Нажмите на доменное имя как на активную ссылку.

- В строке Описание в Whois нажмите ссылку Изменить .

- Укажите электронную почту и нажмите кнопку Сохранить изменения . После этого уведомьте нас о проделанных действиях по адресу .

Если запрос на сертификат CSR вы генерировали в личном кабинете RU-CENTER (была выбрана опция «создать CSR»), то закрытый ключ сохранился автоматически на вашем компьютере с именем файла privatekey.txt. Попробуйте выполнить поиск на компьютере. Без сохранения файла вы не могли бы перейти на следующий шаг при подаче заказа на сертификат. Если же запрос на сертификат CSR был сгенерирован на вашем сервере или у стороннего хостинг-провайдера, то закрытый ключ находится на сервере или у провайдера соответственно. Если закрытый ключ утерян, то необходимо выполнить - это бесплатно.

- Зайдите на сайт https://www.upik.de .

- Выберите язык English .

- Нажмите ссылку UPIKR-Search with D-U-N-SR number .

- В поле D&B D-U-N-SR Number введите номер DUNS.

- В поле Select country выберите страну.

- На открывшейся карточке компании вы можете проверить наличие номера телефона в поле Telephone number .

Если номер телефона указан некорректно или отсутствует, обратитесь в российское представительство DUN&BRADSTREET - компанию Интерфакс , и внесите или откорректируйте номер телефона в карточке компании. После внесения изменений номер телефона по вашему DUNS будет отображаться только через 7-30 календарных дней.

Чтобы изменить список доменов, на которые распространяется сертификат, необходимо заново создать CSR и пройти процедуру перевыпуска сертификата:

1. В разделе Для клиентов → SSL-сертификаты и выберите нужный сертификат.

3. Если вы хотите создать CSR в процессе заказа - нажмите Продолжить .Если вы будете использовать свой CSR - введите его в появившемся поле. Создание CSR для установки сертификата на Microsoft IIS описано в отдельных инструкциях - они откроются при выборе этого варианта.

4. Внесите изменения в список доменов и нажмите Продолжить .

5. Укажите контактные данные и нажмите Продолжить .

6. Сохраните приватный ключ - он понадобится для установки сертификата на веб-сервер. Нажмите Продолжить .

7. Проверьте корректность и нажмите Отправить заказ .

SSL-сертификаты выпускаются на срок 1-2 года.

Если организация заказывает сертификат на домен, который ей не принадлежит, то для этого необходимо предоставить письмо от владельца домена с разрешением на выпуск сертификата. Шаблон письма будет направлен удостоверяющим центром на контактный адрес электронной почты заказчика сертификата.

Сертификат может подтверждать наличие прав управления доменом, то есть удостоверять только домен. Такие сертификаты относятся к категории . Просмотрев сертификат DV, пользователь может убедиться, что он действительно находится на том сайте, адрес которого введен в строке браузера, то есть что при доступе к сайту пользователь не был перенаправлен злоумышленниками на подложный веб-ресурс. Однако сертификат не содержит информации о том, кому принадлежит сайт - в сертификате не будут указаны сведения о его владельце. Это обусловлено тем, что для получения сертификата его заказчику не требуется предоставлять документальное подтверждение своих идентификационных данных. Следовательно, они могут быть вымышленными (например, заказчик сертификата может выдать себя за другое лицо).

Сертификат может подтверждать наличие прав управления доменным именем и существование организации, у которой есть эти права, то есть удостоверять домен и его владельца. Такие сертификаты относятся к категории . Просмотрев сертификат OV, пользователь может убедиться, что он действительно находится на том сайте, адрес которого введен в строке браузера, а также определить, кому принадлежит этот сайт. Для выпуска данного сертификата его заказчик должен документально подтвердить свои идентификационные данные.

Я сам долгое время не понимал, что такое SSL сертификат, и почему мне так срочно нужно переносить свой сайт с http на https. Но все вокруг твердили, что переезжать надо обязательно, иначе – каюк.

Тогда я решил самостоятельно разобраться, что же это такое, и зачем оно нужно. Результаты моих исследований вы найдете ниже.

И знаете что? SSL сертификаты – это одна из главных веб-мистификаций последних лет. И вполне серьезная угроза для всех интернет-пользователей.

Что такое SSL сертификат самыми простыми словами

Вспомните, как часто происходит дело в шпионских детективах. Нам нужно отправить послание сообщнику в другую страну, и нам очень не хочется, чтобы враги перехватили наше послание и прочитали его.

Поэтому мы с сообщником условились о специальном шифре. У меня есть книга (допустим «Пикник на обочине» Стругацких), и у него есть такая же книга. Я пишу письмо сначала простыми человеческими словами, а потом каждое слово заменяю на цифру. Например, цифра «137» будет обозначать, что данное слово находится на первой странице книги, на третьей строчке, седьмое слово по счету.

Мой сообщник получает письмо с цифрами «137-536-9978», берет свой томик Стругацких, и в обратной последовательности расшифровывает мое послание. Понятно, что даже если письмо будет перехвачено по дороге – никто не поймет, что там написано, потому что только мы с сообщником знаем, какую именно книгу мы используем для шифрования.

Вот и SSL протокол работает схожим образом. Только вы с сообщником каждого нового письма используете новую книгу. Кроме того, ваши книги – уникальны. То есть, нигде в мире больше нет ни одного экземпляра этой книги – только у вас и у сообщника.

Ну и, плюс ко всему, письмо вы отправляете не «Почтой России», а привязываете его к лапе самого быстрого ястреба, который летит от вас прямо по нужному адресу, и скорее погибнет, чем даст кому-то забрать у него ваше письмо.

Вы – это ваш сайт. Ваш сообщник – это ваш хостер-провайдер. Сообщение, которое вы передаете – это любая информация, которую пользователи вводят у вас на сайте – номера банковских карточек, пароли, емейлы и прочее. Быстрый ястреб-камикадзе – это прямой цифровой туннель для сообщения между вашим сайтом и сервером.

Такая работа через «уникальные книги» называется «SSL протоколом». А чтобы иметь возможность работать через этот протокол – вам надо сначала получить SSL сертификат. Это своеобразное удостоверение личности вашего сайта в интернете.

Можно ли взломать SSL протокол?

Теоретически, взломать можно даже эту сложную систему шифрования. То и дело на разных конференциях зачитываются доклады о том, как можно перехватывать сообщения по SSL, и как можно их расшифровывать.

Но на практике все эти способы либо очень сложные, либо очень долгие. То есть на расшифровку одной «буквы» послания может уйти до 2-3 часов времени. Естественно, такая «расшифровка» не сможет применяться для реального воровства ваших данных. И до сих пор SSL протокол считается «невзламываемым».

Но вот другой вопрос. Означает ли это, что ваш сайт и ваши данные в безопасности? Как ни удивительно, но вовсе не означает.

В чем главная опасность SSL сертификата?

То, что вы используете уникальные книги для шифрования, не значит, что злоумышленник не может притаиться где-нибудь на втором этаже вашего дома. В бинокль он увидит все, что вы пишите на листочке бумаги, и ему не придется даже ничего расшифровывать – он считает сообщение еще до того, как оно будет хитро зашифровано.

Точно так же и с сайтами. Наличие «https» у сайта не гарантирует, что на этом сайте нет вирусов или вредоносных программ. Такие программы могут считывать все, что вы вводите в поля платежной формы.

Кроме того, получить SSL сертификат сегодня очень просто. Самый распространенный вариант – это сертификат для подтверждения домена (так называемые DV – Domain Validation). То есть для его получения достаточно подтвердить, что у вас есть доступ к емейлу, на который зарегистрирован домен, вот и все. Никто не проверяет, что это за сайт, какой деятельностью он занимается, нет ли на нем вирусов.

Соответственно, любой хакер может сделать сайт, купить для него SSL (или даже взять бесплатный, их сейчас хватает) – и собирать ваши данные себе в копилку. Да, на его сервер они попадут в безопасности. Но куда они отправятся оттуда? Вопрос открытый.

И главной опасностью всей этой истории с SSL я считаю то, что у рядовых пользователей возникает ложное ощущение безопасности (либо наоборот — опасности), когда они видят, что сайт на https-протоколе (либо наоборот – на обычном «http»).

А масла в огонь подливает мой любимый Гугл.

Мол, и сайты-то без «https» мы будем помечать как «небезопасные» (читай – «мошеннические» с точки зрения пользователей), и как сигнал для SEO-ранжирования это включим. И все вебмастера в срочном порядке бросились переходить на SSL. Вот тут-то и открылась вся страшная правда.

Далеко не для всех сайтов SSL одинаково полезен. А во многих случаях даже вреден.

Нужен ли SSL сертификат для вашего сайта?

Если вы собираете важные личные данные посетителей сайта – такие как номера банковских карточек – то однозначно да. Вам обязательно нужно установить SSL протокол на свой сайт. Вы обязаны максимально обеспечить безопасностей людей на вашем ресурсе, иначе вы станете невольным пособником злоумышленников.

Вопрос в другом – надо ли вам заморачиваться со всеми этими сертификатами, если у вас не интернет-магазин, а обычный блог или информационный сайт? Принесет это вам какую-то пользу или наоборот? Да, к сожалению, может быть и наоборот.

Давайте я приведу здесь ТОП-3 мифов про SSL-сертификаты, которые распространены среди веб-мастеров.

Миф #1 – Гугл пометит мой сайт страшным красным значком, и все посетители с него убегут

На самом деле, Гугл давно стращает веб-мастеров тем, что в новой версии браузера Google Chrome все сайты без https будут помечаться как «небезопасные». Сначала они хотели ввести это в 53 версии своего браузера, потом в 58, потом в 62… Сейчас у меня установлена уже 63 версия Гугл Хром, и вот, что я вижу, когда открываю через него свой сайт (который работает на обычном «http»).

Вместо обещанного страшного красного значка висит круглый значок «i», который означает, что тут можно прочитать какую-то информацию. И если кликнуть по этому значку, тогда открывается сообщение, что подключение к сайту не защищено, и тут не надо оставлять личные данные.

То есть ничего страшного не показывается. А вдруг они начнут показывать «страшное» чуть позже, в 64 или 164 версии Хрома? Не начнут. Я в этом уверен по следующим причинам:

- Гугл Хром помечает красными значками только те страницы, на которых есть реальные формы для ввода каких-то данных, а эти страницы не защищена SSL;

- Гугл Хром показывает предупреждение «Не защищено», только когда вы начинаете вводить свои данные в форму. До этого момента она висит безо всяких предупреждений;

- Если Гугл вдруг разом начнет запугивать посетителей обычных сайтов, то они на самом деле разбегутся. То есть Гугл потеряет всю свою поисковую выдачу, которую любовно выстраивал в течение многих лет. Это однозначно негативно скажется на качестве поисковой выдачи, и тогда пользователи разбегутся уже от самого Гугла (подтверждение моих слов смотрите чуть ниже).

То есть, другими словами, пока вы не собираете важные личные данные людей – Хрому нет никакого дела до того, на каком протоколе вы работаете.

Миф #2 – Гугл ставит выше в поиске сайты на https

Именно благодаря этому мифу во многом SSL-протокол получил такое широкое распространение. Веб-мастера вообще любят простые решения. Им сразу понравилась идея, что можно просто переехать на защищенный протокол, и тогда их сайты сразу «попрут» в гору. Не надо работать над качеством ресурса, не надо создавать ценный контент. Здорово же.

На самом деле, https нисколько не влияет на поисковую выдачу (по крайней мере в положительную сторону). Если отбросить весь треп, который стоит вокруг этой темы, и обратиться к первоисточнику (то есть к самому Гуглу), то мы увидим следующее.

В 2014 году Гугл потряс сообщество веб-мастеров сообщением о том, что теперь SSL будет учитываться как сигнал ранжирования. То есть буквально – сайты с SSL будут иметь приоритет при прочих равных.

Однако, влияние данного фактора будет очень незначительным – менее 1% от совокупности всех факторов ранжирования (а их у Гугла уже тысячи). Конечно, они пообещали, что далее вес данного фактора будет только увеличиваться и… замолкли на целых три года.

Официальных сообщений на эту тему больше не поступало. Сайты переезжали на https и дружно со свистом вылетали из индекса, а потом с большим трудом туда возвращались (хорошо, если вообще удавалось вернуть все свои позиции). А Гугл молчал.

В конце концов, в апреле 2017 году он объявил, что не намерен увеличивать вес данного фактора ранжирования. Перевод переписки между сотрудником Moz и представителем поиска Гугла на скриншоте ниже:

— Сейчас по нашим данным почти 50% сайтов в ТОПе Гугла используют SSL. Планируете ли вы дальше усиливать ранжирование в пользу защищенных сайтов?»

— Нет, мы рассмотрели эту идею несколько месяцев назад, и решили отказаться от неё»

Иначе говоря, для Гугла это был эксперимент – улучшится ли качество поисковой выдачи благодаря влиянию https или нет. Не улучшилась (и в самом деле, с чего бы?) Соответственно, от эксперимента отказались.

В качестве еще одного доказательства своей точки зрения я могу привести вам пример выдачи гугла по запросу «контент план».

Как вы видите сами, в ТОП-5 выдачи только один сайт имеет https протокол. И стоит он только на 4 месте. Все остальные сайты (включая мой на второй позиции) работают на обычном http, что нисколько им не мешает продвигаться.

При чем, обратите внимание, на https работает очень крупный и известный ресурс в нашей нише — Texterra. У этого сайта намного больше страниц, чем у меня, над ним трудится целая армия авторов и контент-менеджеров (а я пишу один), и этот сайт почти в два раза старше моего. То есть тут даже не «прочие равные». И если «https» — такой крутой фактор ранжирования, так поставьте его на первое место.

Но такого почему-то не происходит. Наверное, потому что для выхода на первые места одного SSL все-таки недостаточно.

Миф #3 – Переезд на SSL – это быстро и безопасно

На самом деле, это очень опасно и совсем не быстро. Если вы переезжаете с «http» на «https», то с точки зрения поисковых систем появляется абсолютно новый сайт. Вся его история обнуляется, все страницы надо заново индексировать, и выбирать им место в поиске.

А поисковые системы очень не любят, когда что-то так резко меняется на сайте. Гугл приводит список «best practice» переездов на https (то есть список кейсов, где переезд закончился удачнее всего). И знаете, какой результат считается самым успешным? Когда в течение 2-3 месяцев удается вернуть себе весь или почти весь трафик, который был до переезда.

То есть ни о каком качественном прорыве речи даже не идет. И никакой пользы в плане выдачи вы не получите.

А вот навредить своему сайту и себе можете очень даже запросто. Дело в том, что переезд на SSL – дело довольно тонкое. Если вы настроите что-то немножко не так, то ваш сайт вообще полностью вылетит из индекса очень надолго.

Например, вы можете неправильно настроить работу двух версий сайта – http и https, и тогда абсолютно на всех страницах будет выскакивать огромное предупреждение во весь экран – «Этот сайт небезопасен! Не удалось проверить сертификат! Немедленно уходим!»

Или вы можете «забыть» переделать ваши внутренние ссылки на сайте. Ведь после переезда они перестанут работать, соответственно вес сайта будет распределяться неправильно.

Или могут заблокировать организацию, которая выдала вам SSL сертификат. Тут уже не будет никакой вашей вины. Заблокировать сертификатора может даже Роскомнадзор за какую-нибудь провинность. И тогда ваш сертификат «обнулится», и опять «на дворе мочало – начинай с начала».

Резюмируем так: если у вас обычный блог или информационный сайт, то переезд на SSL ТОЧНО не принесет вам никакой пользы и выгоды, и ТОЧНО нанесет вам временный ущерб (а в половине случаев – постоянный ущерб).

Отсюда еще один интересный вопрос, чтобы закончить тему. Если SSL – это такая мутная штука, которая непонятно как выстрелит – почему тогда вокруг столько шума о необходимости немедленного переезда на https?

Кому выгодно, чтобы у вас был SSL?

Как всегда, если какая-то мистификация получает широкое распространение – значит есть те, кому это выгодно.

В нашем случае это многочисленные хостер-провайдеры, которые сразу почуяли запах денег. Одно дело – брать с вас деньги каждый год только за хостинг, а другое – еще и за SSL сертификат. Естественно они будут уверять всех и вся, что SSL – это жизненная необходимость. Вон, мол, сам Гугл это подтверждает.

Мне часто пишут вебмастера с вопросами про этот SSL. И говорят, что впали в паническое состояние после какой-нибудь веб-конференции, где им рассказывали про преимущества SSL. После пары вопросов всегда выясняется, что данный доклад делали представители компании, которая как раз занимается продажами SSL-сертификатов. Кто бы мог подумать.

Тут я не могу удержаться и не показать вам одно видео от компании, занимающейся продажами SSL. Это просто шедевр трэш-контента =) И по этому видео прекрасно видно, как такие хостинг-провайдеры относятся к своим клиентам – как к безмозглым животным))

Заключение

Конечно, только вам решать, нужен вам SSL сертификат или нет. Я могу только кратко резюмировать:

- SSL – действительно хороший способ шифрования, который пока на практике никому не удалось взломать;

- Наличие SSL сертификата не гарантирует, что сайт безопасен. На нем могут быть вирусы и вредоносные программы, которые перехватывают данные до отправки на сервер;

- Если вы занимаетесь электронной коммерцией, то вам обязательно надо ставить SSL сертификат (либо для совершения транзакций отправлять посетителей на сторонний защищенный ресурс платежной системы, как это делаю, например, я);

- Гугл не помечает сайт без SSL как «небезопасные», и не будет этого делать, потому что так он навредит сам себе;

- Наличие SSL никак не влияет на положение в поисковой выдаче вашего сайта;

- При переезде с «http» на «https» очень высока вероятность где-нибудь ошибиться, и тогда ваш сайт может вообще никогда до конца не восстановить свои позиции;

- Больше всего паники среди вебмастеров наводят хостер-провайдеры, потому что они зарабатывают деньги на продаже SSL-сертификатов.

Другими словами – если у вас новый сайт и вам нечего терять, то вы можете спокойно сразу сделать его на https. Главное купите его у надежного провайдера. А то поставщиков разных бесплатных SSL скорее заблокируют, и вам тогда будет очень плохо.

А если у вас ресурс уже раскручен и вы не принимаете платежи непосредственно на сайте – скорее всего он вам и даром не нужен. Пишите статьи и выходите в ТОП без него. А можете просто использовать отдельный сайт на «https» для приема платежей.

Надеюсь, статья была для вас полезной. Не забудьте скачать мою книгу . Там я показываю вам самый быстрый путь с нуля до первого миллиона в интернете (выжимка из личного опыта за 10 лет =)

До скорого!

Ваш Дмитрий Новосёлов