Что защищает ssl. Как это работает? Назначение Extendet Validation - EV

1 шаг. Определитесь с уровнем проверки

Сертификаты делятся на 3 типа по уровню проверки. Каждый из них имеет свои визуальные признаки. Посетители видят их на сайте и решают, насколько ему можно доверять.

- SSL сертификаты с проверкой домена (Domain Validation, DV)

Включают проверку начального уровня:

Время выпуска: 1–10 минут

Визуальный признак: замочек в адресной строке

Что вы получите: посетители будут уверены, что вводят данные на нужном им сайте, а не на поддельном ресурсе. При передаче данные тоже не попадут к мошенникам – соединение защищено HTTPS-протоколом.

Надо брать: сайтам индивидуальных предпринимателей, разработчикам приложений.

Как выглядит:

- SSL сертификаты с проверкой организации (OV или Organization Validation)

Предполагают проверку информации о компании в онлайн-справочнике и на государственном ресурсе:

- доказывают юридическое и физическое существование организации

- подтверждают право собственности на домен

- обеспечивают безопасную передачу данных по защищённому HTTPS-соединению

Время выпуска: 3–10 рабочих дней

Визуальные признаки: замочек в адресной строке, печать доверия сертификационного центра и отображение информации о компании в сертификате

Что нужно сделать: подтвердить домен, представить уставные документы и ответить на проверочный звонок от центра сертификации.

Что вы получите: посетители поймут, что сайт принадлежит реальной компании, а не однодневке. Будут доверять ресурсу больше – без опасений вводить номера кредитных карт, пароли и другие личные данные.

Надо брать: гос.порталам, интернет-магазинам и другим коммерческим ресурсам.

Как выглядит:

- SSL сертификаты с расширенной проверкой (EV или Extended Validation)

Предполагают проверку правовой, физической и операционной деятельности компании.

- доказывают существование организации и легальность её деятельности

- подтверждают право собственности на домен

- обеспечивают безопасную передачу данных по защищённому HTTPS-соединению

Время выпуска: 10–14 рабочих дней

Визуальные признаки: зелёная адресная строка с замочком, печать доверия сертификационного центра, отображение информации о компании в сертификате и адресной строке.

Что нужно сделать: подтвердить домен, номер телефона и представить официальные документы компании.

Что вы получите: даже самые недоверчивые посетители будут доверять вашему сайту – совершать крупные покупки и оставлять паспортные данные.

Надо брать: интернет-магазинам с большой аудиторией, банковским системам и платёжным сервисам.

Как выглядит:

Для дополнительной защиты установите SSL-сертификат с опцией SGC

Если посетители вашего сайта используют устаревшие браузеры, обычный сертификат не защитит передаваемые данные. Такие браузеры поддерживаю только небезопасное 40-битное шифрование. Сертификат с опцией SGC принудительно увеличивает шифрование до безопасного 128/256-битного.

Надо брать: крупным интернет-магазинам, почтовым и платёжным сервисам, ресурсам B2B тематики – всем, кому важна репутация и безопасность каждого клиента. Особенно актуально, если посетители вашего сайта – бюджетные организации – они часто используют устаревшее железо.

2 шаг. Решите, какие домены хотите защитить

SSL-сертификат Wildcard (WC) от 6793 руб. в год защищает домен и все поддомены . Если их много – покупка WC сертификата сэкономит вам деньги. Если поддоменов несколько – выгоднее приобрести для них обычные сертификаты.

Сравним на примере двух самых дешёвых сертификатов с DV-проверкой от Comodo:

| WC – 6793 руб./год | Обычный – 494 руб./год |

1 WC = 14 обычных DV

Внимательно проверяйте функционал WC сертификата перед покупкой – некоторые из них, например RapidSSL Wildcard , защищают только поддомены .

3 шаг. Выберите бренд

Мы сотрудничаем с доверенными центрами сертификации (Certificate Authority, CA). Они выпускают действительные сертификаты, которые опознают все популярные браузеры. Уровень защиты одинаковый, отличие только в стоимости и каналах связи с поддержкой.

Comodo выдаёт недорогие сертификаты, но для получения SSL с проверкой организации нужна регистрация в каталоге Duns – 12 240 руб. Поэтому большей популярностью пользуются DV сертификаты Comodo.

Что такое SSL? Secure Sockets Layer, иногда называемые цифровыми сертификатами, используются для установления зашифрованного и защищенного соединения между интернет-браузером или компьютером пользователя, сервером или веб-сайтом и служат основой интернет-безопасности в мировой паутине. SSL-соединение защищает конфиденциальные данные, такие как данные кредитной карты, обмениваемые во время каждого посещения, который называется сеансом, от перехвата неавторизованных сторон и пользователей с неблагожелательными и хакерскими намерениями.

Что такое SSL и сертификат?

SSL — глобальная стандартная технология безопасности, обеспечивающая зашифрованную связь между веб-браузером и сервером. Большое количество пользователей онлайн-бизнеса и частных лиц используют SSL для снижения риска получения конфиденциальной информации (номера кредитных карт, имен пользователей, паролей, электронных писем) и защиты от похищения или вмешательства со стороны хакеров и похитителей личных данных.

Для создания безопасного соединения на веб-сервере устанавливается SSL-сертификат (также называемый цифровым сертификатом) и выполняет следующие базовые функции:

- аутентифицирует адрес веб-сайта (это гарантирует посетителям, что они не находятся на фиктивном сайте);

- шифрует передаваемые данные.

Недоверенный сертификат формирует ошибку при обращении к сайту «SSL Error».

Типы сертификатов

Существует большое количество различных типов сертификации SSL, основанных на количестве доменных имен или поддоменов, таких как:

- Single — обеспечивает одно полное доменное имя или имя поддомена.

- Подстановочный знак - охватывает одно доменное имя и неограниченное количество его поддоменов.

- Multi-Domain — защищает несколько доменных имен.

И необходимый уровень валидации, например:

Проверка домена — этот уровень является наименее дорогим и охватывает базовое шифрование и проверку права собственности на регистрацию доменного имени. Этот тип сертификата обычно занимает от пары минут до нескольких часов.

Проверка организации — в дополнение к базовому шифрованию и проверке прав собственности на регистрацию доменного имени, определенные данные владельца (например, имя и адрес) аутентифицируются. Этот тип сертификата занимает от одного часа до нескольких дней.

Расширенная проверка — обеспечивает максимальную степень безопасности из-за тщательного изучения, которое проводится до выдачи этого сертификата (и строго указано в руководящих принципах, установленных управляющим консорциумом индустрии сертификации). Помимо владения регистрацией имени домена и аутентификации объекта, проверяется юридическое, физическое и оперативное существование объекта. Этот тип сертификата занимает от одного дня до нескольких недель.

Кому может понадобиться сертификат SSL?

Любое лицо или организация, которые используют свой сайт для запроса, получения, обработки, сбора, хранения или отображения конфиденциальной информации нуждаются в защите данных. Вот некоторые примеры этой информации:

- логины и пароли;

- финансовая информация (номера кредитных карт, банковские счета);

- личные данные (имена, адреса, номера социального страхования, даты рождения);

- конфиденциальная информация;

- юридические документы и контракты;

- списки клиентов;

- медицинские записи.

Где можно получить сертификаты SSL?

Сертификаты выдаются органами сертификации организациям, которым доверяют проверку подлинности и легитимности любого объекта, запрашивающего сертификат.

Роль органа сертификации заключается в том, чтобы принимать сертификационные приложения, проверять их подлинность, выдавать сертификаты и сохранять информацию о состоянии выданных документов.

Также можно приобрести цифровые сертификаты у регистратора доменных имен или поставщика веб-сайтов.

При выборе поставщика очень важно учитывать ту информацию, что веб-браузеры пользователей хранят кешированный список доверенных центров сертификации в файле, поэтому если цифровой сертификат подписывается документом, которая не находится в «одобренном» списке, браузер отправит предупреждающее сообщение пользователю о том, что веб-сайт не заслуживает доверия и выдаст ошибку «Err SSL».

Как узнать, имеет ли сайт сертификат SSL? Есть четыре визуальных подсказки:

- значок замка слева от URL-адреса;

- префикс URL https вместо http;

- гербовая печать;

- зеленая адресная строка (когда выдается сертификат LK SSL).

Спецификация

SSL-сертификаты, как файлы данных в цифровом формате, связывают криптографический ключ с данными организации, такими как:

- имя домена, сервера или хоста;

- организационная принадлежность и местоположение.

Организации необходимо инсталлировать SSL-сертификат на веб-сервер, чтобы установить безопасный сеанс с браузерами, после чего весь передаваемый трафик будет безопасным.

Когда сертификат успешно установлен, протокол приложения изменится на HTTPS, где «S» означает «безопасный». В зависимости от типа сертификата, браузер будет показывать значок замка или зеленую полосу при посещении сайта, содержащего сертификат SSL.

Как работает SSL-сертификат?

Что такое SSL и за что отвечает эта технология? Сертификаты используют криптографию с открытым ключом, которая использует защиту из двух ключей, которые являются длинными строками произвольно сгенерированных чисел. Один из них именуется закрытым ключом, а второй — открытым, который известен серверу и доступен. Его можно использовать для шифрования любого сообщения. Если Пользователь №1 отправит сообщение Пользователю №2, он заблокирует его с помощью открытого ключа, но единственный способ дешифрования — разблокировка с помощью частного ключа Пользователя №2. Если хакер перехватывает сообщение до получения адресатом, он видит только криптографический код, который невозможно взломать.

Зачем нужен сертификат SSL?

SSL-сертификаты защищают конфиденциальную информацию (данные о кредитной карте, имена пользователей и пароли). Также выполняют следующий функционал:

- Обеспечивает безопасность контента между серверами.

- Увеличивает рейтинг в поисковой системе Google.

- Повышает доверие клиентов.

- Улучшает коэффициент конверсии.

Сертификаты SSL должны быть выданы из доверенного центра сертификации. Браузеры, ОС и мобильные гаджеты поддерживают список доверенных корневых сертификатов, которые должны присутствовать на машине конечного пользователя. Если сертификат не является доверенным, браузер будет предоставлять недоверенные сообщения об ошибках SSL конечному пользователю. В случае e-commerse такие сообщения о сбоях приводят к немедленному недоверию к веб-сайту, а организация рискуют потерять бизнес и доверие у большинства потребителей.

Центры сертификации

Компания GlobalSign известна как доверенный центр сертификации. Это обусловлено тем, что поставщики браузеров и операционные системы доверяют GlobalSign как законному центру сертификации, выдающему надежные SSL-сертификаты.

GlobalSign была основана в 1996 г. в Европе и остается одним из самых авторитетных центров сертификации в мире.

Цели использования сертификатов

Что такое SSL и каковы причины их применения? SSL является основой безопасного Интернета и защищает конфиденциальную информацию. MTS SSL обеспечивает конфиденциальность, критическую безопасность и целостность данных как для веб-сайтов, так и для личной информации пользователей.

Основная причина применения сертификации SSL состоит в том, чтобы хранить конфиденциальные данные, отправленные через сеть, в зашифрованном виде, чтобы прочесть ее мог исключительно получатель без доступа третьих лиц. Это важно, потому что информация, которую вы отправляете в Интернете, передается с компьютера на компьютер, чтобы добраться до целевого сервера. Любой компьютер, находящийся между вами и сервером, может видеть ваши номера кредитных и дебетовых карт, имена пользователей и пароли и другую конфиденциальную информацию, если он не зашифрован сертификатом. Когда используется SSL-protocol, информация становится абсолютно нечитаемой для всех пользователей, за исключением серверной части, на которую отправляется информация.

SSL обеспечивает аутентификацию

В дополнение к шифрованию сертификат SSL также обеспечивает аутентификацию. Это означает, что вы можете быть уверены, что отправляете информацию на нужный сервер. Почему это важно? Характер Интернета означает, что клиенты часто будут отправлять информацию через несколько компьютеров. Любой из этих ПК может фальсифицировать ваш веб-сайт. Этого можно избежать только с помощью надлежащей инфраструктуры открытого ключа и получения сертификата от надежного поставщика.

Почему провайдеры SSL важны?

Доверенные поставщики GWS RD SSL будут выдавать сертификат только проверенной компании, прошедшей несколько этапов проверок. Некоторые типы сертификатов, например EV SSL Certificates, требуют большей проверки, чем другие. Производители веб-браузеров проверяют, что поставщики RD SSL следуют определенным практикам и были проверены сторонним разработчиком, используя такой стандарт, как WebTrust.

SSL обеспечивает доверие

Веб-браузеры формируют визуальные сигналы, такие как значок блокировки или зеленая полоска, чтобы посетители знали, когда их соединение защищено.

HTTPS также защищает от фишинговых атак. Фишинг-адрес электронной почты отправляется преступником, который выдает свой ресурс за ваш сайт. Обычно письмо содержит ссылку на свой собственный сайт и использует атаку «человек в середине» для использования собственного доменного имени.

SSL требуется для соответствия требованиям PCI

Чтобы принять информацию о кредитной карте на своем веб-сайте, вы должны пройти определенные проверки, которые показывают, что вы соблюдаете стандарты индустрии платежных карт (PCI). Одно из требований - правильно использовать SSL-сертификат.

Недостатки

Есть ли недостатки в использовании сертификатов SSL? Стоимость — очевидный недостаток. Поставщикам необходимо построить надежную инфраструктуру и подтвердить свои данные. Высокая стоимость решения была снижена благодаря усилению конкуренции в отрасли и появлению таких поставщиков, как Let"s Encrypt.

Производительность — еще один недостаток SSL. Поскольку информация, которую вы отправляете, должна быть зашифрована сервером, требуется больше ресурсов на ее обработку. Разница в производительности заметна только для веб-сайтов с очень большим количеством посетителей и может быть сведена к минимуму с помощью специального оборудования.

В целом недостатки использования SSL немногочисленны, и преимущества намного перевешивают их. Правильное использование SSL-сертификатов поможет защитить клиентов и повысить доверие к ресурсу.

SSL-сертификат (от англ. Secure Sockets Layer — уровень защищённых сокетов) - это протокол для кодировки данных, которые идут от пользователя к серверу и обратно.

Как SSL-сертификат работает?

На сервере есть ключ, с помощью которого шифруются любые данные, которыми он обменивается с пользователем. Браузер пользователя получает уникальный ключ (который известен только ему) и таким образом складывается ситуация, когда расшифровать информацию может только сервер и пользователь. Хакер конечно может перехватить данные, но расшифровать их практически невозможно.

Зачем SSL-сертификат владельцу сайта?

Если ваш сайт подразумевает регистрацию для пользователей, онлайн-покупки и т.д., то SSL-сертификат будет хорошим сигналом для пользователя, что вашему сайту можно доверять. Сегодня многие пользователи не знают об этом, и без раздумий передают данные своих кредиток на различных сайтах. Но в будущем таких людей будет становиться все меньше и меньше, т.к. после первой же пропажи денег с карточки человек сразу задумывается "а что нужно делать, чтобы деньги не пропадали?", "каким сайтам можно доверять?". В итоге о безопасном соединение, говорит наличие протокола https:// в адресе сайта или такой вид адресной строки в браузере.

Как получить SSL-сертификат?

SSL-сертификаты выдают специальные сертификационные центры, наиболее популярными в мире считаются Thawte , Comodo , Symantec . Но все они имеют англоязычный интерфейс, что создает определенные неудобства для отечественных пользователей. Поэтому сейчас появилось очень много компаний, которые являются посредниками и продают SSL-сертификаты. Это же делают и крупные хостинг-компании, и регистраторы доменов. Мы рекомендуем покупать сертификаты именно у качественных хостеров или регистраторов доменов. А еще лучше, покупать их у той компании, у которой вы регистрировали свой домен. Как правило эти компании сотрудничают с сертификационными центрами, и за счет объема имеют существенную скидку. Поэтому итоговая цена для вас скорее всего не будет меняться.

Какие бывают SSL-сертификаты?

Начальный уровень

Как правило такие сертификаты покупают в том случае, если не нужно подтверждать компанию (или компании вовсе нет, а сайт принадлежит частному лицу), а нужно лишь безопасное соединение.

- Самые дешевые

- Срок выдачи: несколько часов

- Подтверждают права на домен, и не подтверждают компанию

- Для юридических, физических и частных лиц

- Не нужны какие-либо документы

Средний уровень

Такие сертификаты уже могут подтвердить компанию владельца домена, что вызывает больше доверия у посетителей сайта. Ведь документы компании проверяет аттестационный центр, что должно вызывать максимальное доверие пользователей. При этом адрес сайта в браузере подсвечивается зеленым цветом.

- Средняя стоимость

- Срок выдачи: в течении недели

- Подтверждают компанию, которая владеет доменом

- Только для юридических лиц

- Требуются документы, подтверждающие вашу компанию и ее адрес

высокий уровень

Данные сертификаты имеют все показатели Среднего уровня, но цена их дороже, за счет маркетинговой игры центров аттестации. Так например вы сможете их использовать не только на основном домене, но и на поддоменах (например forum.mysite.com и т.д.), или пользователи с устаревшими браузерами смогут использовать защищенное соединение. Также от уровня сертификата зависит максимальный срок регистрации сертификата. Как правило он составляет 1-4 года от даты выдачи.

Сколько стоит SSL-сертификат?

Цена находится в рамках от 30 до 1200 долларов США в год. Но есть и бесплатные варианты, в виде бесплатные варианты , хотя их использование не совсем удобно.

Что нужно чтобы получить?

Для сертификатов низкого уровня

- e-mail (обязательно чтобы он принадлежал вашему сайту, например для сайта mysite.com имейл может быть [email protected]

- Имя или организация

- Адрес

Для сертификатов более высокого уровня

Здесь проводиться проверка организации, поэтому к тому, что перечислено выше вам придется добавить:

- Телефон

- Документы подтверждающие организацию (номер регистрации компании или подобные документы). В целом для каждой страны перечень

- документов разный, но будьте готовы к серьезной проверке, в плоть до того, что придется высылать копию договора о предоставлении услуг связи, чтобы подтвердить телефон. Отправка скан-копий документов возможно по факсу и электронной почте.

Также для получения SSL-сертификата у домена должен быть отключен WHOIS-Protect (скрытие данных о домене). На сегодня это правило не действует лишь на домены.ru и.рф. И еще, обязательной является генерация CSR.

Что такое CSR?

CSR (Certificate Signing Request) - это зашифрованный запрос, который нужно приложить к заявке отправляемой в центр сертификации. Этот запрос нужно сгенерировать на сервере, на котором расположен ваш сайт. Процесс генерации CSR зависит от сервера, а точнее от программного обеспечения, которое на нем установлено. Если покупать сертификат через хостинг-компанию у которой расположен ваш сайт, то скорее всего вам будет представлен удобный интерфейс для генерации CSR. Если же его нет, то мы расскажем как это сделать для наиболее распространенного серверного софта (Linux\Apache).

Как генерировать CSR?

1. Подключаетесь к серверу через SSH-соединение

Используем программу PuTTY . В командной строке вводите:

openssl genrsa -out myprivate.key 2048

Тем самым мы генерируем закрытый приватный ключ для CSR. При этом будет задано два вопроса "Enter pass phrase for private.key" и "Verifying - Enter pass phrase for myprivate.key" - это просьба два раза ввести пароль для ключа. Важно чтобы вы его запомнили, т.к. понадобится на следующем шаге. В результате будет сгенерирован файл myprivate.key.

2. Генерируем CSR

Вводим команду:

openssl req -new -key myprivate.key -out domain-name.csr

Только меняйте domain-name на имя вашего домена. Потом в ответ на вопрос "Enter pass phrase for myprivate.key" вводим пароль, который мы задавали на предыдущем шаге.

После этого только английскими буквами заполняем:

Country Name - Код страны в формате ISO-3166 (нам нужен двухбуквенный код, берем его из колонки Alpha-2);

State or Province Name: Область или регион\штат;

Locality Name: Город;

Organization Name: Организация;

Organizational Unit Name: Подразделение (необязательное заполнять);

Common Name: доменное имя;

Email Address: ваш E-mail (необязательное поле);

A challenge password: (не нужно заполнять);

An optional company name: Другое название организации (не нужно заполнять).

Все данные которые вносятся должны быть правдивыми и совпадать с теми, которые вы заполняли при регистрации домена (проверить их можно через WHOIS-сервисы). В результате этих операций, на сервере будет создан файл domain-name.csr. Его нужно сохранить, и потом приложить к заявке на получение SSL-сертификата, которая подается в центр сертификации.

Что делать, после получения SSL-сертификата?

После получения сертификата его нужно установить на сервер. Процесс установки достаточно простой, но очень отличается в зависимости от программного обеспечения сервера. Поэтому поищите инструкцию на сайте хостинг-провайдера, а еще лучше - обратитесь в техническую поддержку, чтобы правильно все настроить.

Что делать если изменились данные организации или поменялся хостинг?

В таких случаях нужно переиздавать SSL-сертификат, но при этом это должно делать бесплатно для вас.

Добрый день, уважаемые подписчики, уверен, что в подавляющем большинстве вы слышали такие слова как сертификат безопасности или шифрования, либо SSL сертификат, и я уверен, что большинство из вас даже знает их назначение., если нет, то я вам об этом очень подробно расскажу на личных примерах, все как полагается, после этого вы уже будите более тонко понимать все рубежи безопасности, которые предоставляют нам SSL сертификаты, без них сейчас уже не возможно представить современный IT мир, с его банковскими переводами, электронной почтой smime или интернет магазинами.

Что такое SSL и TLS

Secure Socket Layer или ssl это, технология, призванная сделать доступ к сайтам более надежным и безопасным. Сертификат шифрования позволяет, надежно защитить трафик, передаваемый между браузером пользователя и веб ресурсом (сервером), к которому браузер обращается, все это происходит за счет протокола https. Сделано, это все после того, как бурное развитие интернета привело к огромному количеству сайтов и ресурсов, которые требуют от пользователя ввод личных, персональных данных:

- Пароли

- Номера кредитных карт

- Переписка

Именно эти данные и являются добычей для хакеров, сколько уже было громких дел, с кражей персональной информации и сколько еще будет, ssl сертификат шифрования, призван это минимизировать. Разработкой технологии SSL выступила компания Netscape Communications, позднее она представила Transport Layer Security или проще TLS, это протокол основанный по спецификации SSL 3.0. И Secure Socket Layer и Transport Layer Security призваны обеспечить передачу данных между двумя узлами по интернету.

SSL и TLS не имеют принципиальных различий в своей работе, могут даже быть использованы на одном сервере одновременно, делается это исключительно из соображений обеспечения работы новых устройств и браузеров, так и устаревших, где Transport Layer Security не поддерживается.

Если рассматривать современный интернет, то там в качестве сертификата безопасности сервера и шифрования используется TLS, просто знайте это

Для примера откройте сайт Яндекса, я это делаю в Google Chrome, там на против адресной строки есть значок замка, щелкаем по нему. Тут будет написано, что подключение к веб-сайту защищено и можно нажать подробнее.

сразу видим значок Secure TLS connection, как я и говорил, большая часть интернет ресурсов именно на этой технологии. Давайте посмотрим сам сертификат, для этого жмем View certificate.

В поле о сведениях о сертификате видим его предназначение:

- Обеспечивает получение идентификации от удаленного компьютера

- Подтверждает удаленному компьютеру идентификацию вашего компьютера

- 1.2.616.1.113527.2.5.1.10.2

Всегда нужно знать историю, как сертификат шифрования эволюционировал и какие у него выходили версии. Так как зная это и принцип работы, будет проще искать решение проблем.

- SSL 1.0 > данная версия в народ так и не попала, причины, возможно нашли его уязвимость

- SSL 2.0 > эта версия ssl сертификата была представлена в 1995 году, на стыке тысячелетий, она так же была с кучей дыр безопасности, сподвигнувшие компанию Netscape Communications к работе над третье версией сертификата шифрования

- SSL 3.0 > пришел на смену SSL 2.0 в 1996 году. Стало это чудо развиваться и в 1999 году крупные компании Master Card и Visa купили коммерческую лицензию на его использование. Из 3.0 версии появился TLS 1.0

- TLS 1.0 > 99 год, выходит обновление SSL 3.0 под названием TLS 1.0, проходит еще семь лет, интернет развивается и хакеры не стоят на месте, выходит следующая версия.

- TLS 1.1 > 04.2006 это его отправная точка, было исправлено несколько критичных ошибок обработки, а так же появилась защита от атак, где делался режим сцепления блоков шифротекста

- TLS 1.2 > появился в августе 2008

- TLS 1.3 > появится в конце 2016 года

Принцип работы TLS и SSL

Давайте разбираться как работает протоколы SSL и TLS. Начнем с основ, все сетевые устройства имеют четко прописанный алгоритм общения друг с другом, называется он OSI, который порезан на 7 уровней. В ней есть транспортный уровень отвечающий за доставку данных, но так как модель OSI это некая утопия, то сейчас все работаю по упрощенной модели TCP/IP, из 4 уровней. Стек TCP/IP, сейчас стандарт передачи данных в компьютерных сетях и он включает в себя, большое количество известных вам протоколов прикладного уровня:

Список можно продолжать очень долго, так их более 200 наименований. Ниже представлена схема сетевых уровней.

Ну и схема стека SSL/TLS, для наглядности.

Теперь все тоже самое простым языком, так как не всем понятны эти схемы и принцип работы ssl и tls не понятен. Когда вы открываете например мой блог сайт, то вы обращаетесь по прикладному протоколу http, при обращении сервер видит вас и передает на ваш компьютер данные. Если это представить схематично, то это будет простая матрешка, прикладной протокол http, кладется в стек tcp-ip.

Если бы на сайт стоял бы сертификат шифрования TLS, то матрешка протоколов была бы посложнее и выглядела бы вот так. Тут прикладной протокол http, кладется в SSL/TLS, который в свою очередь кладется в стек TCP/IP. Все тоже самое, но уже зашифровано, и если хакер перехватит эти данные по пути их передачи, то получит всего навсего цифровой мусор, а вот расшифровать данные может только та машина, которая устанавливала соединение с сайтом.

Этапы установки соединения SSL/TLS

Вот еще одна красивая и наглядная схема создания защищенного канала.

Установка соединения SSL/TLS на уровне сетевых пакетов

На иллюстрации, черные стрелки показывают сообщения, которые отправляются открытым текстом, синие - это сообщения, подписанные открытым ключом, а зеленые - это сообщения, отправленные с помощью шифрования объёмных данных и того MAC, о которых стороны договорились в процессе переговоров.

Ну и подробно про каждый этап обмена сетевых сообщений протоколов SSL/TLS.

- 1. ClientHello > пакет ClientHello делает предложение со списком поддерживаемых версий протоколов, поддерживаемые наборы шифров в порядке предпочтения и список алгоритмов сжатия (обычно NULL). Еще от клиента приходит случайное значение 32 байта, его содержимое указывает отметку текущего времени, его позже будут использовать для симметричного ключа и идентификатора сессии, который будет иметь значение ноль, при условии, что не было предыдущих сессий.

- 2. ServerHello > пакет ServerHello, отсылается сервером, в данном сообщении идет выбранный вариант, алгоритма шифрования и сжатия. Тут так же будет случайное значение 32 байта (отметка текущего времени), его также используют для симметричных ключей. Если ID текущей сессии в ServerHello имеет значение ноль, то создаст и вернёт идентификатор сессии. Если в сообщении ClientHello был предложен идентификатор предыдущей сессии, известный данному серверу, то протокол рукопожатия будет проведён по упрощённой схеме. Если клиент предложил неизвестный серверу идентификатор сессии, сервер возвращает новый идентификатор сессии и протокол рукопожатия проводится по полной схеме.

- 3.Certificate (3) > в данном пакете сервер отправляет клиенту свой открытый ключ (сертификат X.509), он совпадает с алгоритмом обмена ключами в выбранном наборе шифров. Вообще можно сказать в протоколе, запроси открытый ключ в DNS, запись типа KEY/TLSA RR. Как я писал выше этим ключом будет шифроваться сообщение.

- 4. ServerHelloDone > Сервер говорит, что сессия установилось нормально.

- 5. ClientKeyExchange > Следующим шагом идет отсылка клиентом ключа pre-master key, используя случайные числа (или отметки текущего времени) сервера и клиента. Данный ключ (pre-master key) как раз и шифруется открытым ключом сервера. Данное сообщение может расшифровать только сервер, с помощью закрытого ключа. Теперь оба участника вычисляют общий секретный ключ master key из ключа pre-master.

- 6. ChangeCipherSpec - клиент > смысл пакета, указать на то, что теперь весь трафик, который идет от клиента, будет шифроваться, с помощью выбранного алгоритма шифрования объёмных данных и будет содержать MAC, вычисленный по выбранному алгоритму.

- 7. Finished - клиент > Это сообщение содержит все сообщения, отправленные и полученные во время протокола рукопожатия, за исключением сообщения Finished. Оно шифруется с помощью алгоритма шифрования объемных данных и хэшируется с помощью алгоритма MAC, о которых договорились стороны. Если сервер может расшифровать и верифицировать это сообщение (содержащее все предыдущие сообщения), используя независимо вычисленный им сеансовый ключ, значит диалог был успешным. Если же нет, на этом месте сервер прерывает сессию и отправляет сообщение Alert с некоторой (возможно, неконкретной) информацией об ошибке

- 8. ChangeCipherSpec - сервер > пакет, говорит, что теперь весь исходящий трафик с данного сервера, будет шифроваться.

- 9.Finished - сервер >Это сообщение содержит все сообщения, отправленные и полученные во время протокола рукопожатия, за исключением сообщения Finished

- 10. Record Protocol (протокол записи) > теперь все сообщения шифруются ssl сертификатом безопасности

Как получить ssl сертификат безопасности

Давайте теперь поймем где взять сертификат шифрования, или как получить ssl сертификат безопасности. Способов конечно несколько, есть как платные, так и бесплатные.

Бесплатный способ получить tls сертификат безопасности

Этот способ, подразумевает использование самоподписного сертификата (self-signed), его можно сгенерировать на любом веб-сервере с ролью IIS или Apache. Если рассматривать современные хостинги, то в панелях управления, таких как:

- Directadmin

- ISPmanager

- Cpanel

там это штатный функционал. Самый большой плюс в самоподписных сертификатах шифрования, это то, что они бесплатные и начинаются, сплошные минусы, так как никто кроме вас не доверяет этому сертификату, вы наверняка видели в браузерах вот такую картину, где сайт ругается на сертификат безопасности.

Если у вас самоподписный сертификат, используется исключительно для внутренних целей, то это нормально, а вот для публичных проектов, это будет огромный минус, так как ему никто не доверяет и вы лишитесь большого числа клиентов или пользователей, которые у видя ошибку сертификата безопасности в браузере, сразу его закроют.

Давайте смотреть как можно получить ssl сертификат безопасности, для этого формируется запрос на выпуск сертификата, называется он CSR запрос (Certificate Signing Request). Делается это чаще всего у специальной компании в веб форме, которая спросит вас несколько вопросов, про ваш домен и вашу компанию. Как только вы все внесете, сервер сделает два ключа, приватный (закрытый) и публичный (открытый). Напоминаю открытый ключ не является конфиденциальным, поэтому вставляется в CSR запрос. Вот пример Certificate Signing Request запроса.

Все эти не понятные данные легко можно интерпретировать специальными CSR Decoder сайтами.

Примеры двух сайтов CSR Decoder:

- http://www.sslshopper.com/csr-decoder.html

- http://certlogik.com/decoder/

Состав CSR запроса

- Common Name: доменное имя, которое мы защищаем таким сертификатом

- Organization: название организации

- Organization Unit: подразделение организации

- Locality: город, где находится офис организации

- State: область или штат

- Country:двухбуквенный код, страны офиса

- Email: контактный email технического администратора или службы поддержки

Как только Certificate Signing Request сгенерирован, можно начинать оформлять заявку на выпуск сертификата шифрования. Центр сертификации будет производить проверку, всех данных указанных вами в CSR запросе, и если все хорошо, вы получите свой ssl сертификат безопасности и вы его сможете использовать для https. Теперь ваш сервер, автоматом сопоставит выпущенный сертификат, со сгенерированным приватным ключом, все вы можете шифровать трафик подключения клиента к серверу.

Что такое центр сертификации

Что такое CA - Certification Authority или центр сертификации, читайте по ссылке слева, я подробно рассказал об этом там.

Какие данные содержит в себе SSL сертификат

В сертификате хранится следующая информация:

- полное (уникальное) имя владельца сертификата

- открытый ключ владельца

- дата выдачи ssl сертификата

- дата окончания сертификата

- полное (уникальное) имя центра сертификации

- цифровая подпись издателя

Какие существуют виды SSL сертификатов шифрования

Основных видов сертификатов безопасности три:

- Domain Validation - DV > Это сертификат шифрования, который только подтверждает доменное имя ресурса

- Organization Validation - OV > Это сертификат шифрования, который подтверждает организацию и домен

- Extendet Validation - EV > Это сертификат шифрования, который имеет расширенную проверку

Назначение Domain Validation - DV

И так сертификаты шифрования, подтверждающие только домен ресурса, это самые распространенные в сети сертификаты, их делают всех быстрее, автоматически. Когда вам нужно проверить такой сертификат безопасности, отправляется email с гиперссылкой, кликая по которой подтверждается выпуск серта. Хочу отметить, что письмо вам отправят, только не подтвержденный email (approver email), указанный при заказе сертификата шифрования.

approver email так же имеет требования, логично, что если вы заказываете сертификаты шифрования для домена, то и электронный ящик должен быть из него, а не mail или rambler, либо он должен быть указан в whois домена и еще одно требование название approver email, должно быть по такому шаблону:

- webmaster@ваш домен

- postmaster@ваш домен

- hostmaster@ваш домен

- administrator@ваш домен

- admin@

Я обычно беру ящик postmaster@ваш домен

Сертификат tls-ssl подтверждающие доменное имя выпускаются, когда CA произвел валидацию того, что заказчик обладает правами на доменное имя, все остальное, что касается организации в сертификате не отображается.

Назначение Organization Validation - OV

Сертификаты шифрования tls-ssl, будет содержать название вашей организации, его получить частное лицо просто не сможет, его культурно пошлют регистрировать ИП. Делается он от 3 до десяти рабочих дней, все зависит от центра сертификации, который его будет выпускать.

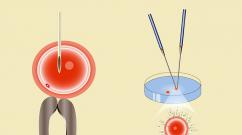

Назначение Extendet Validation - EV

И так, вы направили CSR запрос на выпуск сертификата шифрования для вашей организации, CA начинает проверять, реально ли ИП рога и копыта существуют, как в CSR и принадлежит ли ей домен указанный в заказе.

- Могут посмотреть есть ли организация международных желтых страницах, кто не знает, что это такое, то это телефонные справочники в Америке. Проверяют так не все CA.

- Смотрят whois домена у вашей организации, делают это все центры сертификации, если в whois нет ни слова о вашей организации, то с вас будут требовать гарантийное письмо, что домен ваш.

- Свидетельство о государственной регистрации ЕГРИП или ЕГРЮЛ

- Могут проверить ваш номер телефона, запросив счет у вашей телефонной компании, в котором будет фигурировать номер.

- Могут позвонить и проверить наличие компании по этому номеру, попросят к телефону человека указанного администратором в заказе, так что смотрите, чтобы человек знал английский.

Сам сертификат шифрования extendet Validation - EV, самый дорогой и получается всех сложнее, у них кстати есть green bar, вы его точно видели, это когда на сайте в адресной строке посетитель видит зеленую стоку с названием организации. Вот пример клиент банка от сбербанка.

К расширенным сертификатам шифрования (extendet Validation - EV) самое большое доверие, это и логично вы сразу видите, что компания существует и прошла жесткие требования к выдаче сертификата. SSL cертификаты extendet Validatio делаются CA, только при выполнении двух требований, что организация владеет нужным доменом и, что она сама существует в природе. При выпуске EV SSL сертификатов, существует строгий регламент, в котором описаны требования перед выпуском EV сертификата

- Должен проверить правовую, физическую и операционную деятельности субъекта

- Проверка организации и ее документов

- Право владения доменом, организации

- Проверить, что организация полностью авторизована для выпуска EV сертификата

SSL cертификаты extendet Validatio выпускаются примерно от 10-14 дней, подходят как для некоммерческих организаций, так и для государственных учреждений.

Типы SSL сертификатов шифрования

Следующим важным вопросом, будет какие типы SSL - TLS сертификатов шифрования существуют, и их отличия и стоимость.

- Обычные SSL сертификаты > это самые распространенные сертификаты, делаются автоматически, для подтверждения только домена. Стоят в среднем 18-22 доллара.

- SGC сертификаты > это SSL - TLS сертификаты с поддержкой, более высокого уровня шифрования. Они в основном идут для старперных браузеров, у которых есть поддержка только 40-56 битное шифрование. SGC принудительно повышает уровень шифрования, до 128 бит, что в несколько раз выше. Так как XP доживает свои последние годы, скоро SGC сертификаты шифрования не будут нужны. Стоит это чудо около 300-ста баксов за год.

- Wildcard сертификаты > Требуются, для субдоменов вашего основного домена. Простой пример мой блог сайт, если я покупаю Wildcard, то имею возможно его вешать на все домены 4 уровня у себя, *.сайт. Стоимость Wildcard сертификатов шифрования варьируется от количества поддоменов, от 190 баксов.

- SAN сертификаты > Допустим у вас есть один сервер, но на нем хостятся много разных доменов, вот SAN сертификат можно повесить на сервер и все домены будут использовать его, стоит от 400 баксов в год.

- EV сертификаты > про расширенные мы уже все обсудили выше, стоят от 250 баксов в год.

- Сертификаты c поддержкой IDN доменов

список сертификатов, у которых есть такая поддержка, IDN доменов:

- Thawte SSL123 Certificate

- Thawte SSL Web Server

- Symantec Secure Site

- Thawte SGC SuperCerts

- Thawte SSL Web Server Wildcard

- Thawte SSL Web Server with EV

- Symantec Secure Site Pro

- Symantec Secure Site with EV

- Symantec Secure Site Pro with EV

Полезные утилиты:

- OpenSSL - самая распространенная утилита для генерации открытого ключа (запроса на сертификат) и закрытого ключа.

http://www.openssl.org/ - CSR Decoder - утилита для проверки CSR и данных, которые в нем содержаться, рекомендую использовать перед заказом сертификата.

http://www.sslshopper.com/csr-decoder.html или http://certlogik.com/decoder/ - DigiCert Certificate Tester - утилита для проверки корректно самого сертификата

http://www.digicert.com/help/?rid=011592

http://www.sslshopper.com/ssl-checker.html

В будущих статьях, мы еще сами по настраиваем CA и будем на практике использовать SSL/TLS сертификаты шифрования.

Мы достаточно часто рассказываем о разных технологиях: от систем хранения до резервного копирования . Помимо этого мы делимся собственным опытом оптимизации работы нашего IaaS-провайдера - говорим об управленческих аспектах и возможностях для улучшения usability сервиса .

Сегодня мы решили затронуть тему безопасности и поговорить об SSL. Всем известно, что сертификаты обеспечивают надежное соединение, а мы разберёмся в том, как именно это происходит, и взглянем на используемые протоколы.

SSL (secure sockets layer - уровень защищённых cокетов) представляет собой криптографический протокол для безопасной связи. С версии 3.0 SSL заменили на TLS (transport layer security - безопасность транспортного уровня), но название предыдущей версии прижилось, поэтому сегодня под SSL чаще всего подразумевают TLS.

Цель протокола - обеспечить защищенную передачу данных. При этом для аутентификации используются асимметричные алгоритмы шифрования (пара открытый - закрытый ключ), а для сохранения конфиденциальности - симметричные (секретный ключ). Первый тип шифрования более ресурсоемкий, поэтому его комбинация с симметричным алгоритмом помогает сохранить высокую скорость обработки данных.

Рукопожатие

Когда пользователь заходит на веб-сайт, браузер запрашивает информацию о сертификате у сервера, который высылает копию SSL-сертификата с открытым ключом. Далее, браузер проверяет сертификат, название которого должно совпадать с именем веб-сайта.Кроме того, проверяется дата действия сертификата и наличие корневого сертификата, выданного надежным центром сертификации. Если браузер доверяет сертификату, то он генерирует предварительный секрет (pre-master secret) сессии на основе открытого ключа, используя максимально высокий уровень шифрования, который поддерживают обе стороны.

Сервер расшифровывает предварительный секрет с помощью своего закрытого ключа, соглашается продолжить коммуникацию и создать общий секрет (master secret), используя определенный вид шифрования. Теперь обе стороны используют симметричный ключ, который действителен только для данной сессии. После ее завершения ключ уничтожается, а при следующем посещении сайта процесс рукопожатия запускается сначала.

Алгоритмы шифрования

Для симметричного шифрования использовались разные алгоритмы. Первым был блочный шифр DES, разработанный компанией IBM. В США его утвердили в качестве стандарта в 70-х годах. В основе алгоритма лежит сеть Фейстеля с 16-ю циклами. Длина ключа составляет 56 бит, а блока данных - 64.Развитием DES является алгоритм 3DES. Он создавался с целью совершенствования короткого ключа в алгоритме-прародителе. Размер ключа и количество циклов шифрования увеличилось в три раза, что снизило скорость работы, но повысило надежность.

Разговоры об отказе от SHA1 велись достаточно давно, но в конце февраля алгоритм был официально взломан . Исследователям удалось добиться коллизии хешей, то есть одинакового хеша для двух разных файлов, что доказало небезопасность использования алгоритма для цифровых подписей. Первая попытка была сделана еще в 2015, хотя тогда удалось подобрать только те сообщения, хеш которых совпадал. Сегодня же речь идет о целых документах.

Сертификаты бывают разные

Теперь, когда мы разобрались, что представляет собой протокол SSL/TLS и как происходит соединений на его основе, можно поговорить и о видах сертификатов.Domain Validation, или сертификаты с проверкой домена, подходят для некоммерческих сайтов, так как они подтверждают только веб-сервер, обслуживающий определенный сайт, на который был осуществлен переход. Этот вид сертификата самый дешевый и популярный, но не может считаться полностью безопасным, так как содержит только информацию о зарегистрированном доменном имени.

Organization Validation, или сертификаты с проверкой организации, являются более надежными, так как подтверждают еще регистрационные данные компании-владельца. Эту информацию юридическое лицо обязано предоставить при покупке сертификата, а удостоверяющий центр может связаться напрямую с компанией для подтверждения этой информации. Сертификат отвечает стандартам RFC и содержит информацию о том, кто его подтвердил, но данные о владельце не отображаются.

Extended Validation, или сертификат с расширенной проверкой, считается самым надежным. Собственно, зеленый замочек или ярлык в браузере означает как раз то, что у сайта есть именно такой сертификат. О том, как разные браузеры информируют пользователей о наличии сертификата или возникающих ошибках можно почитать .

Он нужен веб-сайтам, которые проводят финансовые транзакции и требуют высокий уровень конфиденциальности. Однако многие сайты предпочитают перенаправлять пользователей для совершения платежей на внешние ресурсы, подтвержденные сертификатами с расширенной проверкой, при этом используя сертификаты OV, которых вполне хватает для защиты остальных данных пользователей.

Кроме того, сертификаты могут различаться в зависимости от количества доменов, на которые они были выданы. Однодоменные сертификаты (Single Certificate) привязываются к одному домену, который указывается при покупке. Мультидоменные сертификаты (типа Subject Alternative Name, Unified Communications Certificate, Multi Domain Certificate) будут действовать уже для большего числа доменных имен и серверов, которые также определяются при заказе. Однако за включение дополнительных доменов, свыше определенной нормы, потребуется платить отдельно.