Классификация видов, методов и средств защиты информации. Понятие и классификация способов защиты гражданских прав

Учебник состоит из двух разделов: теоретического и практического. В теоретической части учебника изложены основы современной информатики как комплексной научно-технической дисциплины, включающей изучение структуры и общих свойств информации и информационных процессов, общих принципов построения вычислительных устройств, рассмотрены вопросы организации и функционирования информационно-вычислительных сетей, компьютерной безопасности, представлены ключевые понятия алгоритмизации и программирования, баз данных и СУБД. Для контроля полученных теоретических знаний предлагаются вопросы для самопроверки и тесты. Практическая часть освещает алгоритмы основных действий при работе с текстовым процессором Microsoft Word, табличным редактором Microsoft Excel, программой для создания презентаций Microsoft Power Point, программами-архиваторами и антивирусными программами. В качестве закрепления пройденного практического курса в конце каждого раздела предлагается выполнить самостоятельную работу.

Книга:

Разделы на этой странице:

Компьютерные преступления чрезвычайно многогранные и сложные явления. Объектами таких преступных посягательств могут быть сами технические средства (компьютеры и периферия) как материальные объекты или программное обеспечение и базы данных, для которых технические средства являются окружением; компьютер может выступать как предмет посягательств или как инструмент.

Виды компьютерных преступлений чрезвычайно многообразны. Это и несанкционированный доступ к информации, хранящейся в компьютере, и ввод в программное обеспечение «логических бомб», которые срабатывают при выполнении определенных условий и частично или полностью выводят из строя компьютерную систему, и разработка и распространение компьютерных вирусов, и хищение компьютерной информации. Компьютерное преступление может произойти также из-за небрежности в разработке, изготовлении и эксплуатации программно-вычислительных комплексов или из-за подделки компьютерной информации.

Среди всего набора методов защиты информации выделяют следующие:

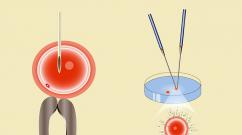

Рисунок 11.1. Классификация методов защиты информации в компьютерных системах

Методы и средства организационно-правовой защиты информации

К методам и средствам организационной защиты информации относятся организационно-технические и организационно-правовые мероприятия, проводимые в процессе создания и эксплуатации КС для обеспечения защиты информации. Эти мероприятия должны проводиться при строительстве или ремонте помещений, в которых будут размещаться компьютеры; проектировании системы, монтаже и наладке ее технических и программных средств; испытаниях и проверке работоспособности компьютерной системы.

Основой проведения организационных мероприятий является использование и подготовка законодательных и нормативных документов в области информационной безопасности, которые на правовом уровне должны регулировать доступ к информации со стороны потребителей. В российском законодательстве позже, чем в законодательстве других развитых стран, появились необходимые правовые акты (хотя далеко не все).

Методы и средства инженерно-технической защиты информации

Инженерно-техническая защита (ИТЗ) – это совокупность специальных органов, технических средств и мероприятий по их использованию в интересах защиты конфиденциальной информации.

Многообразие целей, задач, объектов защиты и проводимых мероприятий предполагает рассмотрение некоторой системы классификации средств по виду, ориентации и другим характеристикам.

Например, средства инженерно-технической защиты можно рассматривать по объектам их воздействия. В этом плане они могут применяться для защиты людей, материальных средств, финансов, информации.

Многообразие классификационных характеристик позволяет рассматривать инженерно-технические средства по объектам воздействия, характеру мероприятий, способам реализации, масштабу охвата, классу средств злоумышленников, которым оказывается противодействие со стороны службы безопасности.

По функциональному назначению средства инженерно-технической защиты делятся на следующие группы:

1. физические средства, включающие различные средства и сооружения, препятствующие физическому проникновению (или доступу) злоумышленников на объекты защиты и к материальным носителям конфиденциальной информации (рис. 16) и осуществляющие защиту персонала, материальных средств, финансов и информации от противоправных воздействий;

2. аппаратные средства – приборы, устройства, приспособления и другие технические решения, используемые в интересах защиты информации. В практике деятельности предприятия находит широкое применение самая различная аппаратура, начиная с телефонного аппарата до совершенных автоматизированных систем, обеспечивающих производственную деятельность. Основная задача аппаратных средств – обеспечение стойкой защиты информации от разглашения, утечки и несанкционированного доступа через технические средства обеспечения производственной деятельности;

3. программные средства, охватывающие специальные программы, программные комплексы и системы защиты информации в информационных системах различного назначения и средствах обработки (сбор, накопление, хранение, обработка и передача) данных;

4. криптографические средства – это специальные математические и алгоритмические средства защиты информации, передаваемой по системам и сетям связи, хранимой и обрабатываемой на ЭВМ с использованием разнообразных методов шифрования.

Физические методы и средства защиты информации

Физические средства защиты – это разнообразные устройства, приспособления, конструкции, аппараты, изделия, предназначенные для создания препятствий на пути движения злоумышленников.

К физическим средствам относятся механические, электромеханические, электронные, электронно-оптические, радио– и радиотехнические и другие устройства для воспрещения несанкционированного доступа (входа, выхода), проноса (выноса) средств и материалов и других возможных видов преступных действий.

Эти средства применяются для решения следующих задач:

1) охрана территории предприятия и наблюдение за ней;

2) охрана зданий, внутренних помещений и контроль за ними;

3) охрана оборудования, продукции, финансов и информации;

4) осуществление контролируемого доступа в здания и помещения.

Все физические средства защиты объектов можно разделить на три категории: средства предупреждения, средства обнаружения и системы ликвидации угроз. Охранная сигнализация и охранное телевидение, например, относятся к средствам обнаружения угроз; заборы вокруг объектов – это средства предупреждения несанкционированного проникновения на территорию, а усиленные двери, стены, потолки, решетки на окнах и другие меры служат защитой и от проникновения, и от других преступных действий (подслушивание, обстрел, бросание гранат и взрывпакетов и т. д.). Средства пожаротушения относятся к системам ликвидации угроз.

Аппаратные методы и средства защиты информации

К аппаратным средствам защиты информации относятся самые различные по принципу действия, устройству и возможностям технические конструкции, обеспечивающие пресечение разглашения, защиту от утечки и противодействие несанкционированному доступу к источникам конфиденциальной информации.

Аппаратные средства защиты информации применяются для решения следующих задач:

1) проведение специальных исследований технических средств обеспечения производственной деятельности на наличие возможных каналов утечки информации;

2) выявление каналов утечки информации на разных объектах и в помещениях;

3) локализация каналов утечки информации;

4) поиск и обнаружение средств промышленного шпионажа;

5) противодействие несанкционированному доступу к источникам конфиденциальной информации и другим действиям.

Программные методы и средства защиты информации

Системы защиты компьютера от чужого вторжения весьма разнообразны и классифицируются, как:

1) средства собственной защиты, предусмотренные общим программным обеспечением;

2) средства защиты в составе вычислительной системы;

3) средства защиты с запросом информации;

4) средства активной защиты;

5) средства пассивной защиты и другие.

Основные направления использования программной защиты информации

Можно выделить следующие направления использования программ для обеспечения безопасности конфиденциальной информации, в частности такие:

1) защита информации от несанкционированной доступа;

2) защита информации от копирования;

3) защита программ от копирования;

4) защита программ от вирусов;

5) защита информации от вирусов;

6) программная защита каналов связи.

По каждому из указанных направлений имеется достаточное количество качественных, разработанных профессиональными организациями и распространяемых на рынках программных продуктов.

Программные средства защиты имеют следующие разновидности специальных программ:

1) идентификации технических средств, файлов и аутентификации пользователей;

2) регистрации и контроля работы технических средств и пользователей;

3) обслуживания режимов обработки информации ограниченного пользования;

4) защиты операционных средств ЭВМ и прикладных программ пользователей;

5) уничтожения информации в защитные устройства после использования;

6) сигнализирующих нарушения использования ресурсов;

7) вспомогательных программ защиты различного назначения.

Защита информации от несанкционированного доступа

Для защиты от чужого вторжения обязательно предусматриваются определенные меры безопасности. Основные функции, которые должны осуществляться программными средствами, это:

1) идентификация субъектов и объектов;

2) разграничение (иногда и полная изоляция) доступа к вычислительным ресурсам и информации;

3) контроль и регистрация действий с информацией и программами.

Наиболее распространенным методом идентификации является парольная идентификация. Однако практика показывает, что парольная защита данных является слабым звеном, так как пароль можно подслушать или подсмотреть, перехватить или просто разгадать.

Защита от копирования

Средства защиты от копирования предотвращают использование ворованных копий программного обеспечения и являются в настоящее время единственно надежным средством – как защищающим авторское право программистов-разработчиков, так и стимулирующих развитие рынка. Под средствами защиты от копирования понимаются средства, обеспечивающие выполнение программой своих функций только при опознании некоторого уникального некопируемого элемента. Таким элементом (называемым ключевым) может быть дискета, определенная часть компьютера или специальное устройство, подключаемое к персональному компьютеру. Защита от копирования реализуется выполнением ряда функций, являющихся общими для всех систем защиты:

1. Идентификация среды, из которой будет запускаться программа (дискета или ПК);

2. Аутентификация среды, из которой запущена программа;

3. Реакция на запуск из несанкционированной среды;

4. Регистрация санкционированного копирования;

5. Противодействие изучению алгоритмов работы системы.

Защита программ и данных от компьютерных вирусов

Вредительские программы и, прежде всего, вирусы представляют очень серьезную опасность при хранении на ПЭВМ конфиденциальной информации. Недооценка этой опасности может иметь серьезные последствия для информации пользователей. Знание механизмов действия вирусов, методов и средств борьбы с ними позволяет эффективно организовать противодействие вирусам, свести к минимуму вероятность заражения и потерь от их воздействия.

«Компьютерные вирусы» – это небольшие исполняемые или интерпретируемые программы, обладающие свойством распространения и самовоспроизведения (репликации) в компьютерной системе. Вирусы могут выполнять изменение или уничтожение программного обеспечения или данных, хранящихся в ПЭВМ. В процессе распространения вирусы могут себя модифицировать.

Классификация компьютерных вирусов

В настоящее время в мире насчитывается более 40 тысяч только зарегистрированных компьютерных вирусов. Так как подавляющее большинство современных вредительских программ обладают способностью к саморазмножению, то часто их относят к компьютерным вирусам. Все компьютерные вирусы могут быть классифицированы по следующим признакам:

– по среде обитания вируса,

– по способу заражения среды обитания,

– по деструктивным возможностям,

– по особенностям алгоритма вируса.

Массовое распространение вирусов, серьезность последствий их воздействия на ресурсы компьютеров вызвали необходимость разработки и использования специальных антивирусных средств и методов их применения. Антивирусные средства применяются для решения следующих задач:

– обнаружение вирусов в КС,

– блокирование работы программ-вирусов,

– устранение последствий воздействия вирусов.

Обнаружение вирусов желательно осуществлять на стадии их внедрения или, по крайней мере, до начала осуществления деструктивных функций вирусов. Необходимо отметить, что не существует антивирусных средств, гарантирующих обнаружение всех возможных вирусов.

При обнаружении вируса необходимо сразу же прекратить работу программы-вируса, чтобы минимизировать ущерб от его воздействия на систему.

Устранение последствий воздействия вирусов ведется в двух направлениях:

– удаление вирусов,

– восстановление (при необходимости) файлов, областей памяти.

Для борьбы с вирусами используются программные и аппаратно-программные средства, которые применяются в определенной последовательности и комбинации, образуя методы борьбы с вирусами.

Самым надежным методом защиты от вирусов является использование аппаратно-программных антивирусных средств. В настоящее время для защиты ПЭВМ используются специальные контроллеры и их программное обеспечение. Контроллер устанавливается в разъем расширения и имеет доступ к общей шине. Это позволяет ему контролировать все обращения к дисковой системе. В программном обеспечении контроллера запоминаются области на дисках, изменение которых в обычных режимах работы не допускается. Таким образом, можно установить защиту на изменение главной загрузочной записи, загрузочных секторов, файлов конфигурации, исполняемых файлов и др.

При выполнении запретных действий любой программой контроллер выдает соответствующее сообщение пользователю и блокирует работу ПЭВМ.

Аппаратно-программные антивирусные средства обладают рядом достоинств перед программными:

– работают постоянно;

– обнаруживают все вирусы, независимо от механизма их действия;

– блокируют неразрешенные действия, являющиеся результатом работы вируса или неквалифицированного пользователя.

Недостаток у этих средств один – зависимость от аппаратных средств ПЭВМ. Изменение последних ведет к необходимости замены контроллера.

Современные программные антивирусные средства могут осуществлять комплексную проверку компьютера на предмет выявления компьютерных вирусов. Для этого используются такие антивирусные программы как – Kaspersky Anti-Virus (AVP), Norton Antivirus, Dr. Web, Symantec Antivirus. Все они имеют антивирусные базы, которые периодически обновляются.

Криптографические методы и средства защиты информации

Криптография как средство защиты (закрытия) информации приобретает все более важное значение в мире коммерческой деятельности.

Криптография имеет достаточно давнюю историю. Вначале она применялась главным образом в области военной и дипломатической связи. Теперь она необходима в производственной и коммерческой деятельности. Если учесть, что сегодня по каналам шифрованной связи только у нас в стране передаются сотни миллионов сообщений, телефонных переговоров, огромные объемы компьютерных и телеметрических данных, и все это не для чужих глаз и ушей, становится ясным: сохранение тайны этой здесь крайне необходимо.

Криптография включает в себя несколько разделов современной математики, а также специальные отрасли физики, радиоэлектроники, связи и некоторых других смежных отраслей. Ее задачей является преобразование математическими методами передаваемого по каналам связи секретного сообщения, телефонного разговора или компьютерных данных таким образом, что они становятся совершенно непонятными для посторонних лиц. То есть криптография должна обеспечить такую защиту секретной (или любой другой) информации, что даже в случае ее перехвата посторонними лицами и обработки любыми способами с использованием самых быстродействующих ЭВМ и последних достижений науки и техники, она не должна быть дешифрована в течение нескольких десятков лет. Для такого преобразования информации используются различные шифровальные средства – такие, как средства шифрования документов, в том числе и портативного исполнения, средства шифрования речи (телефонных и радиопереговоров), телеграфных сообщений и передачи данных.

Общая технология шифрования

Исходная информация, которая передается по каналам связи, может представлять собой речь, данные, видеосигналы, называется незашифрованными сообщениями Р.

В устройстве шифрования сообщение Р шифруется (преобразуется в сообщение С) и передается по «незакрытому» каналу связи. На приемной стороне сообщение С дешифруется для восстановления исходного значения сообщения Р.

Параметр, который может быть применен для извлечения отдельной информации, называется ключом.

Если в процессе обмена информацией для шифрования и чтения использовать один тот же ключ, то такой криптографический процесс называется симметричным. Его основным недостатком является то, что прежде, чем начать обмен информацией, нужно выполнить передачу ключа, а для этого необходима защищенная связь.

В настоящее время при обмене данными по каналам связи используется несимметричное криптографическое шифрование, основанное на использовании двух ключей. Это новые криптографические алгоритмы с открытым ключом, основанные на использовании ключей двух типов: секретного (закрытого) и открытого.

В криптографии с открытым ключом имеются, по крайней мере, два ключа, один из которых невозможно вычислить из другого. Если ключ расшифрования вычислительными методами невозможно получить из ключа зашифрования, то секретность информации, зашифрованной с помощью несекретного (открытого) ключа, будет обеспечена. Однако этот ключ должен быть защищен от подмены или модификации. Ключ расшифрования также должен быть секретным и защищен от подмены или модификации.

Если, наоборот, вычислительными методами невозможно получить ключ зашифрования из ключа расшифрования, то ключ расшифрования может быть не секретным.

Ключи устроены таким образом, что сообщение, зашифрованное одной половинкой, можно расшифровать только другой половинкой. Создав пару ключей, компания широко распространяет открытый (публичный) ключ и надежно охраняет закрытый (личный) ключ.

Защита публичным ключом не является абсолютно надежной. Изучив алгоритм ее построения можно реконструировать закрытый ключ. Однако знание алгоритма еще не означает возможность провести реконструкцию ключа в разумно приемлемые сроки. Исходя из этого, формируется принцип достаточности защиты информации: защиту информации принято считать достаточной, если затраты на ее преодоление превышают ожидаемую стоимость самой информации. Этим принципом руководствуются при несимметричном шифровании данных.

Разделение функций зашифрования и расшифрования посредством разделения на две части дополнительной информации, требуемой для выполнения операций, является той ценной идеей, которая лежит в основе криптографии с открытым ключом.

Криптографической защите специалисты уделяют особое внимание, считая ее наиболее надежной, а для информации, передаваемой по линии связи большой протяженности, – единственным средством защиты от хищений.

Виды защиты информации, сферы их действия.

Классификация методов защиты информации. Универсальные методы защиты информации, области их применения. Области применения организационных, криптографических и инженерно-технических методов защиты информации.

Понятие и классификация средств защиты информации. Назначение программных, криптографических и технических средств защиты.

Под видом ЗИ понимается относительно обособленная область ЗИ, включающая присущие в основном ей методы, средства и мероприятия по обеспечению безопасности информации.

Правовая защита – вид защиты, включающий совокупность установленных и охраняемых государством правил, регламентирующих защиту информации.

Правовая защита информации регламентирует:

1) определяет вид тайны; состав сведений, которые относятся и могут быть отнесены к каждому виду тайны, кроме коммерческой; и порядок отнесения сведений к различным видам тайны;

3) устанавливает права и обязанности собственников защищаемой информации;

4) устанавливает основные правила (нормы) работы с защищаемой информацией, кроме составляющей коммерческую тайну;

5) устанавливает уголовную, административную и материальную ответственность за незаконное покушение на защищаемую информацию, а также её утрату и разглашение вследствие чего наступили или могли наступить негативные последствия для собственника или владельца информации.

Часть из этих вопросов должна регулироваться только законом, другая часть законами, так и подзаконными актами.

Организационная защита информации – это вид защиты, включающий совокупность организационно-распорядительных документов, организационных методов и мероприятий, регламентирующих и обеспечивающих организацию, технологию и контроль защиты информации.

Организационная защита информации является важнейшим видом защиты информации, это обусловлено тем, что она многофункциональна и в отличие от других видов защиты в состоянии автономно (самостоятельно) обеспечивать отдельные направления защиты, и в тоже время сопровождать другие виды защиты, так как не один из них не может обеспечить то или иное направление защиты без осуществления необходимых организационных мероприятий.

Применительно к сферам деятельности можно выделить пять областей применения организационной защиты:

1. Обеспечение выполнения установленных правовых норм защиты информации. Это направление осуществляется путём такой регламентации деятельности предприятия и его сотрудников, которая позволяет, обязывает или заставляет выполнять требования правовых норм защиты информации. С этой целью правовые нормы либо закладываются (переносятся) в нормативные документы предприятия, регулирующие организацию и технологию выполнения работ, взаимоотношения служащих, условия приёма и увольнения сотрудников, правила трудового распорядка и тому подобное, либо трансформируются в специальных нормативных документах по защите информации. При этом одно не исключает другое: часть вопросов может находить отражение в общих документах, часть в специальных документах.

2. Обеспечение реализации криптографической, программно-аппаратной и инженерно-технической защиты информации. Это направление осуществляется путём разработки нормативно-методических и организационно-технических документов, а также проведения необходимых организационных мероприятий, обеспечивающих реализацию и функционирование методов и средств этих видов защиты.

3. Обеспечение защиты отдельных направлений самостоятельно только организационными методами и мероприятиями. Оно позволяет решить только организационными методами следующие вопросы:

Определение носителей защищаемой информации;

Установление сферы обращения защищаемой информации;

Обеспечение дифференцированного подхода к защите информации (особенность защиты тайн, специфика защиты информации);

Установление круга лиц, допускаемых к защищаемой информации;

Обеспечение выполнения правил работы с информацией её пользователями;

Предупреждение использования защищаемой информации при проведении открытых работ и мероприятий, в том числе при подготовке материалов для средств массовой информации, демонстрации на открытых выставках, в выступлениях на открытых мероприятиях, ведении несекретного делопроизводства и так далее.

4. Обеспечение защиты отдельных направлений в сочетание с другими видами защиты. Это направление позволяет в совокупности с другими видами защиты:

Выявить источники, виды и способы дестабилизирующего воздействия на информацию;

Определить причины, обстоятельства и условия реализации дестабилизирующего воздействия на информацию;

Выявить каналы и методы несанкционированного доступа к защищаемой информации;

Определить методы защиты информации;

Установить порядок обращения с защищаемой информацией;

Установить систему доступа к защищаемой информации;

Обеспечить защиту информации: в процессе её изготовления, обработки и хранения; при её передачи по линиям связи и при физической передачи сторонним организациям; при работе с ней пользователей; при проведении закрытых конференций, совещаний, семинаров, выставок; при проведении закрытого учебного процесса и защиты диссертации; при осуществлении международного сотрудничества; при возникновении чрезвычайных ситуаций.

5. Данное направление представляет собой объединение в единую систему всех видов, методов и средств защиты информации. Оно реализуется путём разработки и внедрения нормативно-методических документов по организации локальных систем и комплексной защиты информации, организационного сопровождения функционирования систем, а также путём обеспечения контроля надёжности систем.

Основу криптографической защиты информации составляет криптография, которая расшифровывается как тайнопись, система изменения информации с целью сделать её непонятной для непосвящённых лиц, поэтому криптографическая защита информации определяется как вид защиты, осуществляемый путём преобразования (закрытия) информации методами шифрования, кодирования или иными специальными методами.

Цели криптографии менялись на протяжении всей истории. Сначала она служила больше для обеспечения секретности, чтобы препятствовать несанкционированному раскрытию информации, передаваемой по военной и дипломатической связи. С началом информационного века обнаружилась потребность применения криптографии и в частном секторе. Количество конфиденциальной информации огромно - истории болезней, юридические, финансовые документы. Последние достижения криптографии позволили использовать её не только для обеспечения подлинности и целостности информации. Для сохранения тайны сообщения помимо криптографических способов применяются физическая защита и стеганография. Как показала практика, наиболее эффективная защита информации обеспечивается на основе криптографических способов и, как правило, в сочетании с другими способами. Важным понятием криптографии является стойкость – это способность противостоять попыткам хорошо вооружённого современной техникой и знаниями криптоаналитика дешифровать перехваченное сообщение, раскрыть ключи шифра или нарушить целостность и/или подлинность информации.

Современная криптографическая защита реализуется совокупностью математических, программных, организационных методов и средств. Она используется не только и не столько для закрытия информации при её хранении и обработки, сколько при её передачи, как традиционными способами, так и особенно по каналам радио - и кабельной связи.

Программно-аппаратная защита информации – вид защиты информации, включающий специальные программы защиты, функционирующие автономно, либо реализовано в программных средствах обработки информации или технических устройствах защиты информации.

Программно-аппаратных методов защиты информации не существует, таким образом, защита информации осуществляется только средствами защиты информации.

Информатизация многих направлений деятельности общества (оборона, политика, финансы и банки, экологически опасные производства, здравоохранение и другие) приводит к использованию вычислительных средств при проведении работ, связанных с обработкой и хранением конфиденциальной информации и требующих гарантированной достоверности результатов и самой обрабатываемой информации. В качестве вычислительных средств чаще всего используются универсальные ЭВМ и программное обеспечение. Это заставляет разрабатывать и применять дополнительные средства защиты информации при создании защищённых автоматизированных систем и защищённых информационных технологий.

Таким образом, программно-аппаратная защита предназначена для защиты информационных технологий и технических средств обработки информации.

Принципы организации защиты (противодействие угрозам безопасности)

Принцип максимальной дружественности - не надо вводить запреты там, где можно без них обойтись (на всякий случай); вводить ограничения нужно с минимальными неудобствами для пользователя. Следует обеспечить совместимость создаваемой СЗИ с используемой ОС, программными и аппаратными средствами АС.

Принцип прозрачности - СЗИ должна работать в фоновом режиме, быть незаметной и не мешать пользователям в основной работе, выполняя при этом все возложенные на нее функции.

Принцип превентивности - последствия реализации угроз безопасности информации могут потребовать значительно больших финансовых, временных и материальных затрат по сравнению с затратами на создание комплексной системы защиты.

Принцип оптимальности - Оптимальный выбор соотношения различных методов и способов парирования угроз безопасности при принятии решения позволит в значительной степени сократить расходы на создание системы защиты и поддержание процесса ее функционирования.

Принцип адекватности - применяемые решения должны быть дифференцированы в зависимости от вероятности возникновения угроз безопасности, прогнозируемого ущерба от ее реализации, степени конфиденциальности информации и ее стоимости.

Принцип системного подхода - заключается во внесении комплексных мер по защите информации на стадии проектирования ЗАС, включая организационные и инженерно-технические мероприятия. Важность этого принципа состоит в том, что оснащение средствами защиты изначально незащищенной АС является более дорогостоящим, чем оснащение средствами защиты проектируемой АС.

Принцип комплексности - в ЗАС должен быть предусмотрен комплекс мер и механизмов защиты - организационных, физических, технических, программно-технических.

Принцип непрерывности защиты - функционирование системы защиты не должно быть периодическим. Защитные мероприятия должны проводиться непрерывно и в объеме предусмотренном политикой безопасности.

Принцип адаптивности - система защиты должна строиться с учетом возможного изменения конфигурации АС, числа пользователей, степени конфиденциальности и ценности информации. Введение новых элементов АС не должно приводить к снижению достигнутого уровня защищенности.

Принцип доказательности - При создании системы защиты необходимо пользоваться существующими формальными моделями безопасных систем для доказательства эффективности защиты к атакам некоторых типов, входящих в рамки разработанных формальных моделей. Другим аспектом этого принципа является логическая привязка логического и физического рабочих мести друг к другу, а также применение специальных аппаратно-программных средств идентификации, аутентификации и подтверждения подлинности информации (например ЭЦП). К этому же принципу можно отнести необходимость использования сертифицированных СЗИ и сертифицирования ЗАС в целом.

Более детальное и конкретное раскрытие этих принципов можно дать в следующем виде:

Экономическая эффективность . Стоимость средств, защиты и их эксплуатации должна быть ниже, чем размеры возможного ущерба.

Минимум привилегий . Каждый пользователь должен иметь минимальный набор привилегий, необходимый для работы.

Простота . Система защиты тем более эффективна, чем проще с ней работать.

Отключаемость защиты . При нормальном функционировании ЗАС система защиты не должна отключаться. Ее может отключить только сотрудник со специальными полномочиями и только в особых случаях.

Открытость проектирования и функционировании механизмов защиты . Специалисты, имеющие отношение к системе защиты, должны полностью представлять себе принципы ее функционирования и в случае возникновения затруднительных ситуаций адекватно на них реагировать.

Всеобщий контроль . Любые исключения из множества контролируемых объектов и субъектов защиты снижают уровень защиты ЗАС.

Независимость системы защиты от субъектов защиты . Лица, занимавшиеся разработкой системы защиты не должны быть среди тех, кого будет контролировать эта система защиты.

Отчетность и подконтрольность . Система защиты должна предоставлять доказательства корректности своей работы.

Ответственность . Подразумевается личная ответственность лиц, занимающихся обеспечением информационной безопасности.

Изоляция и разделение . Объекты защиты целесообразно разделять на группы таким образом, чтобы нарушение защиты в одной из групп не влияло на безопасность других групп.

Полнота и согласованность . Надежная система защиты должна быть полностью специфицирована, протестирована и согласована.

Параметризация . Защита становится наиболее эффективной и гибкой, если допускает изменение своих параметров со стороны администратора безопасности.

Принцип враждебного окружения . Система защиты должна проектироваться в расчете на враждебное окружение. Разработчики должны исходить из предположения, что пользователи имеют наихудшие намерения, что они будут совершать серьезные ошибки как законные пользователи и высокопрофессиональные действия как потенциальные нарушители. Необходимо предполагать, что они обладают достаточной квалификацией, чтобы найти пути обхода система защиты, если таковые будут иметься.

Привлечение человека . Наиболее важные и критические решения должны приниматься человеком.

Отсутствие излишней информации о существований механизмов защиты . Существование механизмов защиты должно быть по возможности скрыто от пользователей, работа которых должна контролироваться, но при этом эффективность механизмов защиты должна быть обеспечена и в случае, если пользователи знают о них.

Осведомленность потенциального противника (нарушителя) . Система защиты должна быть эффективной в случае, когда нарушитель полностью осведомлен о всех используемых механизмах, за исключением паролей и ключевой информации, (сравни с принципом Керхкоффа в криптографии)

Основные методы противодействия угрозам безопасности

Различают четыре основных группы методов обеспечения информационной безопасности АС:

Организационные

Инженерно-технические

Технические

Программно-аппаратные

Организационные методы - ориентированы на работу с персоналом, рассматривают выбор местоположения и размещения объектов ЗАС, организацию системы физической и пожарной безопасности, осуществление контроля, возложение персональной ответственности за выполнение мер защиты, кадровые вопросы.

Инженерно-технические методы - связаны с построением инженерных сооружений и коммуникаций, учитывающих требования безопасности. Это как правило дорогостоящие решения и они наиболее эффективно реализуются на этапе строительства или реконструкции объекта. Их реализация способствует повышению общей живучести ЗАС и дают высокий эффект против некоторых типов угроз. Реализация техногенных и стихийных угроз наиболее эффективно предотвращается инженерно-техническими методами.

Технические методы - связаны с применением специальных технических средств защиты информации и контроля обстановки; они дают значительный эффект при устранении угроз, связанных с действиями криминогенных элементов по добыванию информации незаконными техническими средствами. Технические методы дают значительный эффект по отношению к техногенным факторам, например резервирование каналов и резервирование архивов данных.

Программно-аппаратные методы - направлены на устранение угроз, непосредственно связанных с процессом обработки и передачи информации. Без этих методов невозможно построить целостную комплексную ЗАС.

Наибольший эффект дает оптимальное сочетание выше перечисленных методов противодействия реализации угроз, информационной безопасности.

При проектировании системы защиты планируемые меры обеспечения защиты часто подразделяют по способам их реализации на:

Правовые (законодательные)

Морально-этические

Административные

Физические

Аппаратно-программные

Такое деление является одним из возможных. Могут применяться более детализованные варианты классификации мер. Способы обеспечения связана с перечисленными выше методами обеспечения информационной безопасности.

Например организационные методы включают организационные правовые морально-этические, административные. Инженерно-технические методы включают физические меры, а технические методы - программно-аппаратные меры. Внутри каждой группы мер и методов можно предложить более детальную градацию.

Рубежи защиты

Перечисленные выше меры по обеспечению безопасности ЗАС могут рассматриваться как последовательность барьеров на пути потенциального нарушителя, стремящегося преодолеть систему защиты. Соответственно этим барьерам выделяются следующие рубежи защиты.

Первый рубеж защиты , встающий на пути человека, пытающегося совершить НСД к информации, является чисто правовым. Нарушитель несет ответственность перед законом. Правовые нормы предусматривают определенную ответственность за компьютерные преступления. С учетом такого рубежа становится понятным, что требуется соблюдение юридических норм при передаче и обработки информации. К правовым мерам защиты информации относятся действующие в стране законы, указы и другие нормативные акты, регламентирующие правила обращения с информацией ограниченного использования (доступа) и ответственность за их нарушение. Это является существенным фактором сдерживания для потенциальных нарушителей.

Второй рубеж защиты образуют морально-этические меры. Этический момент в соблюдении требований защиты имеет весьма большое значение. К морально-этическим мерам относится создание таких традиций норм поведения и нравственности, которые способствуют соблюдению правил уважения к чужой информации и нарушение которых приравнивается к несоблюдению правил поведения в обществе. Эти нормы большей частью не являются обязательными и их несоблюдение не карается штрафными санкциями, но их несоблюдение ведет к падению престижа человека, группы лиц или организации в целом. Моральные нормы бывают как неписаными так и оформленными в некий свод правил поведения. "Кодекс профессионального поведения членов Ассоциации пользователей ЭВМ США" рассматривает как неэтичные действия, которые умышленно или неумышленно:

Нарушают нормальную работу компьютерных систем

Вызывают неоправданные затраты ресурсов (машинного времени, памяти, каналов связи и т.п.)

Нарушают целостность информации (хранимой или обрабатываемой)

Нарушают интересы других законных пользователей

Третьим рубежом защиты являются административные меры, которые относятся к организационным мерам и регламентируют

Процессы функционирования ЗАС

Использования ресурсов

Деятельность персонала

Порядок взаимодействия пользователей с системой

Данные меры направлены на то, чтобы в наибольшей степени затруднить или исключить возможность реализации угроз безопасности. Административные меры включают:

Разработку правил обработки информации в ЗАС

Совокупность действий при проектировании и оборудовании вычислительных центров и других объектов ЗАС (учет стихийных угроз и охрана помещений и т.п.)

Совокупность действий при подборе и подготовке персонала (проверка новых сотрудников, ознакомление их с порядком работы с конфиденциальной информацией, ответственностью за нарушение правил ее обработки и т.п.)

Организацию надежного пропускного режима

Организацию учета, хранения, использования и уничтожения документов и носителей с конфиденциальной информацией

Распределение реквизитов разграничения доступа (паролей и информации авторизации и т.п.)

Организацию скрытого контроля за работой пользователей и персонала ЗАС

Совокупность действий при проектировании, разработке, ремонте и модификации оборудования и программного обеспечения (сертификация используемых технических и программных средств, строгое санкционирование, рассмотрение и утверждение всех изменений, проверка, на удовлетворение требованиям защиты, документальная фиксация всех изменений и т.п.)

До тех пор пока не будут реализованы действенные меры административной защиты остальные меры не будут эффективны.

Четвертый рубеж защиты определяется применением физических мер защиты, к которым относятся разного рода механические, электро- и электронно-механические устройства или сооружения, специально предназначенные для создания физических препятствий на возможных путях проникновения и доступа потенциальных нарушителей к компонентам ЗАС и защищаемой информации.

Пятый рубеж защиты определяется применением аппаратно-программных средств защиты - электронным устройствам и программам, которые реализуют самостоятельно или в комплексе с другими средствами следующие способы защиты:

Идентификацию (распознавание) и аутентификацию (поверка подлинности) субъектов (пользователей, процессов) ЗАС

Разграничение доступа к ресурсам ЗАС

Контроль целостности данных.

Обеспечение конфиденциальности данных

Регистрацию и анализ событий, происходящих в ЗАС

Резервирование ресурсов и компонентов ЗАС Большинство из этих способов защиты реализуется с использованием криптографических методов.

Альтернативная классификация методов защиты и соответствующие им средства защиты

По характеру реализации методов Обеспечения безопасности их можно классифицировать следующим образом:

Препятствие - метод защиты, заключающийся в создании на пути нарушителя к защищаемой информации некоторого барьера. Типичным примером является блокировка работы программно-аппаратных средств при внештатных ситуациях.

Управление - метод защиты, заключающийся в воздействии на элементы ЗАС, включая элементы системы защиты, с целью изменения режимов их работы в интересах решения одной или нескольких задач защиты информации.

Маскировка - метод защиты, заключающийся в ее криптографическом преобразовании в результате которого она является недоступной для НСД или такой доступ является чрезвычайно трудоемким. (Не путать с понятием маскировки как слабого алгоритма шифрования)

Регламентация - метод защиты, создающий такие условия обработки, хранения и передачи информации, при которых возможность НСД к ней сводилась бы к минимуму.

Принуждение - метод защиты, при котором пользователи вынуждены соблюдать правила и условия обработки, передачи и использования информации под угрозой уголовной, административной или материальной ответственности.

Побуждение - метод защиты, создающий побудительные мотивы не нарушать установленные правила работы и условия обработки, передачи и использования информации за счет сложившихся морально-этических норм.

Эти методы реализуются с применением различных средств, которые разделяют на формальные и неформальные .

К формальным относятся средства, которые выполняют свои функции по защите информации преимущественно без участия человека. Они подразделяются на физические, технические, аппаратно-программные и программные.

К неформальным относятся средства, основу содержания которых составляет целенаправленная деятельность людей Они подразделяются на организационные, законодательные и морально-этические.

Физические средства - устройства и системы, которые функционируют автономно, создавая различного рода препятствия на пути дестабилизирующих факторов.

Аппаратные средства - различные электронные или электронно-механические устройства, схемно встраиваемые в аппаратуру и сопрягаемые с ней специально для решения задач защиты информации.

Программные средства - специальные пакеты программ или отдельные программы, включаемые в состав программного обеспечения с целью решения задач защиты информации.

Соотношение средств и методов защиты поясняется на следующем рисунке.

Информация сегодня – важный ресурс, потеря которого чревата неприятными последствиями. Утрата конфиденциальных данных компании несет в себе угрозы финансовых потерь, поскольку полученной информацией могут воспользоваться конкуренты или злоумышленники. Для предотвращения столь нежелательных ситуаций все современные фирмы и учреждения используют методы защиты информации.

Безопасность информационных систем (ИС) – целый курс, который проходят все программисты и специалисты в области построения ИС. Однако знать виды информационных угроз и технологии защиты необходимо всем, кто работает с секретными данными.

Виды информационных угроз

Основным видом информационных угроз, для защиты от которых на каждом предприятии создается целая технология, является несанкционированный доступ злоумышленников к данным. Злоумышленники планируют заранее преступные действия, которые могут осуществляться путем прямого доступа к устройствам или путем удаленной атаки с использованием специально разработанных для кражи информации программ.

Кроме действий хакеров, фирмы нередко сталкиваются с ситуациями потери информации по причине нарушения работы программно-технических средств.

В данном случае секретные материалы не попадают в руки злоумышленников, однако утрачиваются и не подлежат восстановлению либо восстанавливаются слишком долго. Сбои в компьютерных системах могут возникать по следующим причинам:

- Потеря информации вследствие повреждения носителей – жестких дисков;

- Ошибки в работе программных средств;

- Нарушения в работе аппаратных средств из-за повреждения или износа.

Современные методы защиты информации

Технологии защиты данных основываются на применении современных методов, которые предотвращают утечку информации и ее потерю. Сегодня используется шесть основных способов защиты:

- Препятствие;

- Маскировка;

- Регламентация;

- Управление;

- Принуждение;

- Побуждение.

Все перечисленные методы нацелены на построение эффективной технологии , при которой исключены потери по причине халатности и успешно отражаются разные виды угроз. Под препятствием понимается способ физической защиты информационных систем, благодаря которому злоумышленники не имеют возможность попасть на охраняемую территорию.

Маскировка – способы защиты информации, предусматривающие преобразование данных в форму, не пригодную для восприятия посторонними лицами. Для расшифровки требуется знание принципа.

Управление – способы защиты информации, при которых осуществляется управление над всеми компонентами информационной системы.

Регламентация – важнейший метод защиты информационных систем, предполагающий введение особых инструкций, согласно которым должны осуществляться все манипуляции с охраняемыми данными.

Принуждение – методы защиты информации, тесно связанные с регламентацией, предполагающие введение комплекса мер, при которых работники вынуждены выполнять установленные правила. Если используются способы воздействия на работников, при которых они выполняют инструкции по этическим и личностным соображениям, то речь идет о побуждении.

На видео – подробная лекция о защите информации:

Средства защиты информационных систем

Способы защиты информации предполагают использование определенного набора средств. Для предотвращения потери и утечки секретных сведений используются следующие средства:

- Физические;

- Программные и аппаратные;

- Организационные;

- Законодательные;

- Психологические.

Физические средства защиты информации предотвращают доступ посторонних лиц на охраняемую территорию. Основным и наиболее старым средством физического препятствия является установка прочных дверей, надежных замков, решеток на окна. Для усиления защиты информации используются пропускные пункты, на которых контроль доступа осуществляют люди (охранники) или специальные системы. С целью предотвращения потерь информации также целесообразна установка противопожарной системы. Физические средства используются для охраны данных как на бумажных, так и на электронных носителях.

Программные и аппаратные средства – незаменимый компонент для обеспечения безопасности современных информационных систем.

Аппаратные средства представлены устройствами, которые встраиваются в аппаратуру для обработки информации. Программные средства – программы, отражающие хакерские атаки. Также к программным средствам можно отнести программные комплексы, выполняющие восстановление утраченных сведений. При помощи комплекса аппаратуры и программ обеспечивается резервное копирование информации – для предотвращения потерь.

Организационные средства сопряжены с несколькими методами защиты: регламентацией, управлением, принуждением. К организационным средствам относится разработка должностных инструкций, беседы с работниками, комплекс мер наказания и поощрения. При эффективном использовании организационных средств работники предприятия хорошо осведомлены о технологии работы с охраняемыми сведениями, четко выполняют свои обязанности и несут ответственность за предоставление недостоверной информации, утечку или потерю данных.

Законодательные средства – комплекс нормативно-правовых актов, регулирующих деятельность людей, имеющих доступ к охраняемым сведениям и определяющих меру ответственности за утрату или кражу секретной информации.

Психологические средства – комплекс мер для создания личной заинтересованности работников в сохранности и подлинности информации. Для создания личной заинтересованности персонала руководители используют разные виды поощрений. К психологическим средствам относится и построение корпоративной культуры, при которой каждый работник чувствует себя важной частью системы и заинтересован в успехе предприятия.

Защита передаваемых электронных данных

Для обеспечения безопасности информационных систем сегодня активно используются методы шифрования и защиты электронных документов. Данные технологии позволяют осуществлять удаленную передачу данных и удаленное подтверждение подлинности.

Методы защиты информации путем шифрования (криптографические) основаны на изменении информации с помощью секретных ключей особого вида. В основе технологии криптографии электронных данных – алгоритмы преобразования, методы замены, алгебра матриц. Стойкость шифрования зависит от того, насколько сложным был алгоритм преобразования. Зашифрованные сведения надежно защищены от любых угроз, кроме физических.

Электронная цифровая подпись (ЭЦП) – параметр электронного документа, служащий для подтверждения его подлинности. Электронная цифровая подпись заменяет подпись должностного лица на бумажном документе и имеет ту же юридическую силу. ЭЦП служит для идентификации ее владельца и для подтверждения отсутствия несанкционированных преобразований. Использование ЭЦП обеспечивает не только защиту информации, но также способствует удешевлению технологии документооборота, снижает время движения документов при оформлении отчетов.

Классы безопасности информационных систем

Используемая технология защиты и степень ее эффективности определяют класс безопасности информационной системы. В международных стандартах выделяют 7 классов безопасности систем, которые объединены в 4 уровня:

- D – нулевой уровень безопасности;

- С – системы с произвольным доступом;

- В – системы с принудительным доступом;

- А – системы с верифицируемой безопасностью.

Уровню D соответствуют системы, в которых слабо развита технология защиты. При такой ситуации любое постороннее лицо имеет возможность получить доступ к сведениям.

Использование слаборазвитой технологии защиты чревато потерей или утратой сведений.

В уровне С есть следующие классы – С1 и С2. Класс безопасности С1 предполагает разделение данных и пользователей. Определенная группа пользователей имеет доступ только к определенным данным, для получения сведений необходима аутентификация – проверка подлинности пользователя путем запроса пароля. При классе безопасности С1 в системе имеются аппаратные и программные средства защиты. Системы с классом С2 дополнены мерами, гарантирующими ответственность пользователей: создается и поддерживается журнал регистрации доступа.

Уровень В включает технологии обеспечения безопасности, которые имеют классы уровня С, плюс несколько дополнительных. Класс В1 предполагает наличие политики безопасности, доверенной вычислительной базы для управления метками безопасности и принудительного управления доступом. При классе В1 специалисты осуществляют тщательный анализ и тестирование исходного кода и архитектуры.

Класс безопасности В2 характерен для многих современных систем и предполагает:

- Снабжение метками секретности всех ресурсов системы;

- Регистрацию событий, которые связаны с организацией тайных каналов обмена памятью;

- Структурирование доверенной вычислительной базы на хорошо определенные модули;

- Формальную политику безопасности;

- Высокую устойчивость систем к внешним атакам.

Класс В3 предполагает, в дополнение к классу В1, оповещение администратора о попытках нарушения политики безопасности, анализ появления тайных каналов, наличие механизмов для восстановления данных после сбоя в работе аппаратуры или .

Уровень А включает один, наивысший класс безопасности – А. К данному классу относятся системы, прошедшие тестирование и получившие подтверждение соответствия формальным спецификациям верхнего уровня.

На видео – подробная лекция о безопасности информационных систем:

Нарушение общих пределов субъективного гражданского права иногда называют злоупотреблением правами.

Злоупотребление правом есть особый тип гражданского правонарушения , совершаемого правоуполномоченным лицом при осуществлении им принадлежащего ему права, связанный с использованием недозволенных конкретных форм в рамках дозволенного ему поведения. Например, строительство дома вблизи другого дома, ведущее к затемнению его окон.

Иначе говоря, злоупотребление правами - самостоятельная, специфическая форма нарушения принципа осуществления гражданских прав в соответствии с их социальным назначением.

Конкретные формы злоупотреблением правом разнообразны, но их можно разделить на 2 вида:

1) злоупотребление правом совершенное в форме действия, осуществленного с намерением причинить вред другому лицу (шикана);

2) злоупотребление правом, совершенное без намерения причинить вред, но объективно причиняющее вред другому лицу.

Определение шиканы, данное в п. 1 ст. 10 ГК позволяет говорить, что злоупотреблением правом в форме шиканы - это правонарушение, совершенное субъектом с прямым умыслом причинить вред другому лицу.

Например, многократные телефонные звонки в разное время суток, сопровождающиеся угрозами, оскорблениями и имеющие целью нарушить покой определенного лица. Согласно ст. 45 правила предоставления услуг местными телефонными сетями пользователь обязан не допускать использования телефонного аппарата для преднамеренного причинения другим лицам беспокойства.

Особенность злоупотребления правом совершенным без намерения причинить вред, но объективно причинившего вред другому лицу, отличается тем, что оно совершается лицом не по прямому умыслу.

Субъективная сторона подобных злоупотреблений правом может выражаться в форме косвенного умысла или неостороженности.

В качестве примера можно привести следующее дело.

Известный российский писатель проживал в Москве и человеком весьма высокого материального обеспечения. В Архангельске проживал его отец, имевший дом на праве собственности . Совместно с отцом в этом доме проживал младший брат писателя - инвалид с детства, жена брата и 2 детей . При жизни отца, писатель его не навещал, никакой материальной помощи не оказывал. Отец находился на иждивении сына-инвалида, занимающегося жестяным промыслом. После смерти отца (мать скончалась раньше) открывалось наследство - дом. Писатель поставил вопрос о разделе имущества. Брат-инвалид на раздел не согласился, ссылаясь на то, что раздел дома в натуре невозможен, т.к. если дом продать и деньги , вырученные от этого, поделить, то на причитающиеся ему деньги, он не сможет приобрести для семьи даже самое дешевое жилье.

Писатель обратился с иском в суд . Требования писателя о разделе наследственного имущества формально опирается на его субъективное право наследовать имущество, оставшиеся после смерти отца. Вместе с тем, реализация этого права при изложенных обстоятельствах, нанесет существенный вред его брату. Следовательно, будет правомерной постановка вопроса о злоупотреблении правом на получение части наследства. Однако подобный вывод может быть сделан только на основе всестороннего анализа материалов дела.

Составы злоупотребления правом, совершенное без намерения причинить вред, но объективно причинившие, могут описываться в законе, тогда как состав шиканы не может быть конкретно описан в законе. Так, в законодательстве определяются конкретные составы злоупотребления хозяйствующим субъектом доминирующим положением на рынке .

В соответствии с Законом РСФСР "О конкуренции и ограничении монополистической деятельности на товарных рынках" от 22 марта 1991 г. конкуренцией считается состязательность хозяйствующих субъектов, когда их самостоятельные действия эффективно ограничивают возможность каждого из них односторонне воздействовать на общие условия обращения товаров на соответствующем товарном рынке.

Ограничение конкуренции может быть, например, результатом соглашений (согласованных действий) конкурирующих хозяйствующих субъектов (потенциальных конкурентов), имеющих (могущих иметь) в совокупности долю на рынке определенного товара более 65%, направленных на:

- поддержание цен, скидок, надбавок;

- повышение, снижение, поддержание цен на аукционах и торгах;

- раздел рынка по территориальному принципу, по объему продаж и закупок и др.

Примером может служить отказ от заключения договора аренды емкостей для хранения бензина Акционерным Обществом , являющимся единственным владельцем бензохранилища на всей территории , что приводит к недопущению конкурентов на рынок бензина, а отказ от пролонгации имеющегося договора аренды части бензохранилища -- к вытеснению конкурентов с рынка бензина.

Доминирующем положением признается исключительное положение хозяйствующего субъекта или нескольких хозяйствующих субъектов на рынке товаров, не имеющего заменителя, либо взаимозаменяющих товаров, дающее ему (им) возможность оказывать решающее влияние на общие условия обращенным товаром, работ, услуг на соответствующем товарном рынке затруднять доступ на рынке другим хозяйствующим субъектам или иным образом ограничивать их в хозяйственной и предпринимательской деятельности .

Классическим представителем субъектов, доминирующих на рынке, являются российские акционерные общества - РАО "Газпром", РАО "ЕЭС".

Доминирующее положение хозяйствующих субъектов определяется по нормативным методикам. См.: методические рекомендации по определению доминирующего положения хозяйствующего субъекта на товарном рынке. Утверждены приказом Государственного комитета РФ по антимонопольной политике от 3 июня 1994 г. № 67 // ВВАС РФ, 1994 № 4.

К злоупотреблениям хозяйствующим субъектом доминирующего положения на рынке относятся действия, которые имеют либо могут иметь своими результатами ограничение конкуренции и ущемление интересов других хозяйствующих субъектов, в т.ч. такие действия, как:

- изъятие товаров из обращения с целью или результатом которого является создание или поддержание дефицита на рынке либо повышение цен;

- навязывание контрагенту условий договора , невыгодных для него или не относящихся к предмету договора (необоснованные требования передачи финансовых средств, иного имущества, имущественных прав);

- включение в договор дискриминирующих условий, который ставит контрагента в неравное положение по сравнению с другими хозяйствующими субъектами;

- сокращение или прекращение производства товаров, на которые имеются спрос или заказы потребителей, при наличии безубыточной возможности их производства и пр.

За совершение действий, являющихся злоупотреблением правом, могут быть установлены конкретные санкции, как это, например, сделано в антимонопольном законодательстве за случаи злоупотребления доминирующим положением на рынке. Так ст. 22 - 26 Закона о конкуренции и ограничении монополистической деятельности на товарных рынках предусматривают, что

Каждый способ защиты гражданского права может применяться в определенном процессуальном или процедурном порядке. Этот порядок именуется формой защиты гражданского права.

В науке гражданского права различают две основные формы защиты -- юрисдикционную и неюрисдикционную.

Юрисдикционная форма защиты - деятельность уполномоченных государственных органов по защите нарушенных или оспариваемых субъективных прав .

Суть ее выражается в том, что лицо, права которого нарушены, обращается за защитой к государственным или иным компетентным органам (в суд, арбитражный, третейский суд, вышестоящую инстанцию), которые уполномочены принять необходимые меры для восстановления нарушенного права и пресечения правонарушения .

Юрисдикционная форма защиты означает возможность защиты гражданских прав в судебном или административном порядке, так называемый общий и специальный порядок защиты нарушенных прав.

По общему правилу защита осуществляется в судебном порядке, т. к. данная форма наиболее соответствует принципу равенства участников гражданских правоотношений . В п.1 ст.11 ГК говориться, что защиту нарушенных или оспоренных гражданских прав осуществляет в соответствии с подведомственностью дел, установленных процессуальным законодательством, суд, арбитражный суд или третейский суд. Это исковой порядок защиты гражданских прав.

Споры между юридическими лицами , как и споры, одной из сторон которых выступает гражданин как индивидуальный предприниматель , подведомственны арбитражному суду. Арбитражный суд рассматривает также споры с участием граждан - кредиторов по заявлению о признании юридического лица или индивидуального предпринимателя несостоятельным (банкротом) и по заявлениям граждан о признании незаконным отказа в регистрации или уклонении от государственной регистрации индивидуального предпринимателя.

В судах общей юрисдикции рассматриваются остальные споры с участием граждан, а также споры, возникающие из договоров перевозки грузов в прямом международном железнодорожном, автомобильном и воздушном грузовом сообщении.

По соглашению сторон спор может быть передан на рассмотрение третейского суда. Стороны вправе включить в договор арбитражную оговорку о передаче на рассмотрение в соответствующий третейский суд, но возможно соглашение о передаче в третейский суд конкретного спора, которое должно быть заключено письменно.

Дела, вытекающие из административных отношений, трудовых и семейных правоотношений, не допускается передача их на решение третейского суда.

Решение третейского суда исполняется сторонами добровольно, при неисполнении применяется принуждение на основе исполнительного листа, выдаваемого судом общей юрисдикции или арбитражным судом.

К постоянно действующим в РФ третейским судам относятся Международный коммерческий арбитражный суд и Морская арбитражная комиссия при Торгово - Промышленной Палате РФ.

Специальным порядком защиты гражданских прав в соответствии со ст.11 ГК следует признать административный порядок их защиты.

Он принимается в виде исключения из общего правила, т.е. только в случаях указанных в законе. В качестве примера законодательного разрешения защиты гражданского права в административном порядке можно привести правила о рассмотрении споров об отказе выдачи патентов Апелляционной палатой Патентного ведомства РФ, или нормы жилищного законодательства , например, выселение, правоохранительными (внесудебными) органами граждан, самоуправно занявших жилое помещение , в административном порядке с санкции прокурора - ст. 90, 99 ЖК.

Средством защиты в административном порядке является жалоба . Решение принятое в административном порядке может быть обжаловано в суд.

В некоторых случаях в соответствии с законом допускается смешанный, т.е. административно-судебный порядок защиты. В этом случае потерпевший , прежде чем предъявлять иск в суд, должен обратится с жалобой в государственные органы управления , например - отдельные споры патентного характера, некоторые дела, возникающие из правоотношений в сфере управления и др.

Неюридискционная форма защиты охватывает действия граждан и организаций, которые совершаются ими самостоятельно, без обращения к государственным и иным уполномоченным органам.

Такая форма защиты имеет место при самозащите гражданских прав и при применении управомоченным лицом мер оперативного характера.

Классификация способов защиты гражданских прав

Способы защиты гражданских прав отличаются друг от друга по поведенческому и материальному содержанию.

По этим признакам способы защиты гражданских прав можно классифицировать на следующие виды:

- самозащита гражданских прав ;

- меры оперативного воздействия на нарушителя гражданских прав;

- меры правоохранительного характера, применяемые к нарушителям гражданских прав компетентными государственными или иными органами.

Самозащита гражданских прав - это совершение управомоченным лицом дозволенных законом действий фактического порядка, направленных на охрану его личных или имущественных прав и интересов (ст. 14 ГК).

К ним, например, относятся фактические действия собственника или иного законного владельца, направленные на охрану имущества, а также аналогичных действий, совершенные в состоянии необходимой обороны или крайней необходимости (ст. 1066, 1067 ГК).

Самозащита применяется в тех случаях, когда обстоятельства исключают возможность обращения в настоящее время за защитой к государственным органам . Оно не должно выходить за пределы тех прав, которые защищает потерпевший , и должна быть соразмерной по своим формам посягательству как, правило, обеспечивая защиту вещественных прав.

Например, установка сигнализации на автомобиле, установка забора вокруг частного дома. Однако известен случай, когда собственник дачи огородил свой участок колючей проволокой, пропустив через ограду электрический ток. Недопустимость подобного рода "охранных" средств очевидна, так как они направлены не только на охрану имущества, но и на причинение вреда лицу, которое может вступить в контакт с такого рода сооружением по неосторожности. Из этого следует вывод, что управомоченный субъект вправе использовать лишь такие меры самозащиты, которые не ущемляют прав и законных интересов других лиц. Если же использование недозволенных средств защиты причиняет вред другим лицам, то возникает предусмотренная законом обязанность по возмещению причиненного вреда.

Вместе с тем в случаях, предусмотренных законом, причинение вреда правонарушителю или третьим лицам действиями управомоченного лица по защите своих прав и интересов признается правомерным, и не влечет за собой мер юридической ответственности . Речь идет о действиях в состоянии необходимой обороны или в условиях крайней необходимости.

Меры оперативного воздействия - это юридические средства правоохранительного характера, которые применяются к нарушителю гражданских прав и обязанностей самим управомоченным лицом как стороной в гражданском правоотношении без обращения к компетентным государственным или общественным органам за защитой права. В науке их также именуют организационными мерами, организационными санкциями.

Этим мерам, как и самозащите, свойственно дозволенность законом. Но их субъектам обязательно выступает одна из сторон правоотношения , которая в одностороннем порядке, без обращения в компетентные государственные органы как бы отвечает на ненадлежащее поведение другой стороны.

Эти меры отличает принцип одновременности выполнения обязательств , например, железная дорога не выдает груз получателю до оплаты перевозки.

Это один из способов обеспечения исполнения обязанностей, один из видов правовых гарантий.

Среди мер оперативного воздействия можно выделить:

- исполнение управомоченным лицом работы невыполненной должником за счет последнего (например, устранение недостатков товаров - п. 1 ст. 475 ГК);

- обеспечение встречных требований, платежей (например, задержка выдачи груза получателю или его отправления до внесения всех причитающихся платежей - п. 4 ст. 790 ГК);

- отказные (отказ совершить определенные действия в интересах неисправного контрагента; односторонние расторжение договора или изменение его условий при неправомерным поведении контрагента - например, п. 1 ст. 468, п. 2 ст. 475, п. 3 ст. 723 и др. ГК);

- расчетно-кредитные меры по аналогии с санкциями (например, перевод неисправного плательщика на аккредитивную форму расчетов);

- удержание (ст. 359 - 360 ГК, п. 4 ст. 790 ГК).

Меры правоохранительного характера, применяемые к правонарушителям государством - способы защиты гражданских прав, которые реализуется в юридикционной форме - в судебном или административном порядке. Более подробно это уже было рассмотрено выше.